Schutzniveau Infrastruktur

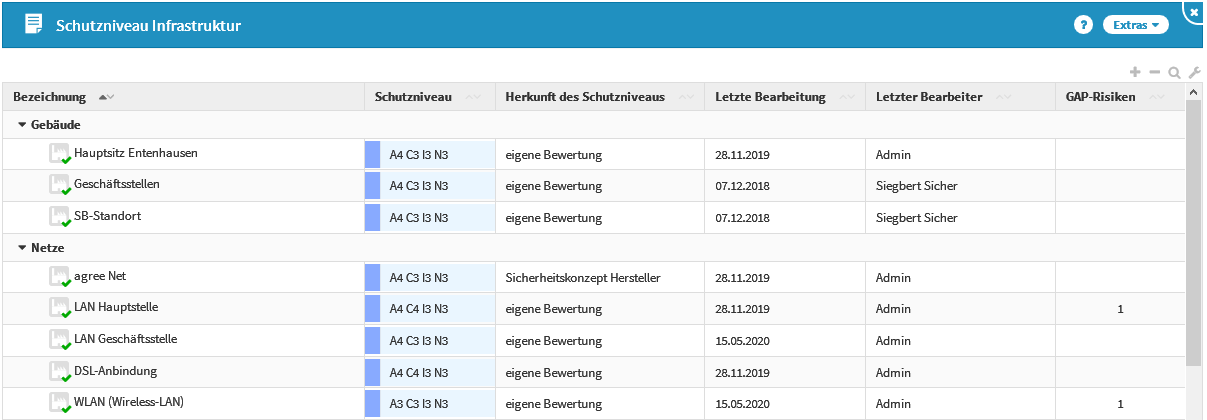

Die Übersicht "Schutzniveau Infrastruktur" zeigt die Infrastruktur mit dem ermittelten Schutzniveau, die Herkunft des Schutzniveaus, die letzte Bearbeitung, den letzten Bearbeiter sowie die Anzahl der erfassten GAP-Risiken.

Abbildung: Schutzniveau Infrastruktur

Vorschläge für Infrastrukturobjekte können im Menü "Strukturanalyse - Infrastruktur" eingesehen und übernommen werden. Auch die Neuanlage von Infrastrukturobjekten ist in diesem Menü möglich.

Schutzniveauermittlung für Infrastruktur

Für alle Infrastrukturobjekte kann eine Schutzniveauermittlung durchgeführt werden. Falls bereits Vorschläge für das Schutzniveau der Infrastruktur mitgeliefert wurden, können diese angezeigt und als Basis für eine eigene Analyse genutzt werden.

Das Schutzniveau einer Infrastruktur kann im Reiter "Schutzbedarf" durch Klicken auf "Details" angezeigt und bearbeitet werden.

Abbildung: Infrastruktur - Reiter Schutzniveau

Durchführung der Schutzniveauermittlung

In ForumISM können Sie individuelle Sollmaßnahmenprofile anlegen, um eine nachvollziehbare und dokumentierte Ermittlung des Schutzniveaus der IKT-Assets zu gewährleisten. Wenn Sie Sollmaßnahmenprofile verwenden, können diese Inhalte über das ? an den Schutzzielen abgerufen werden.

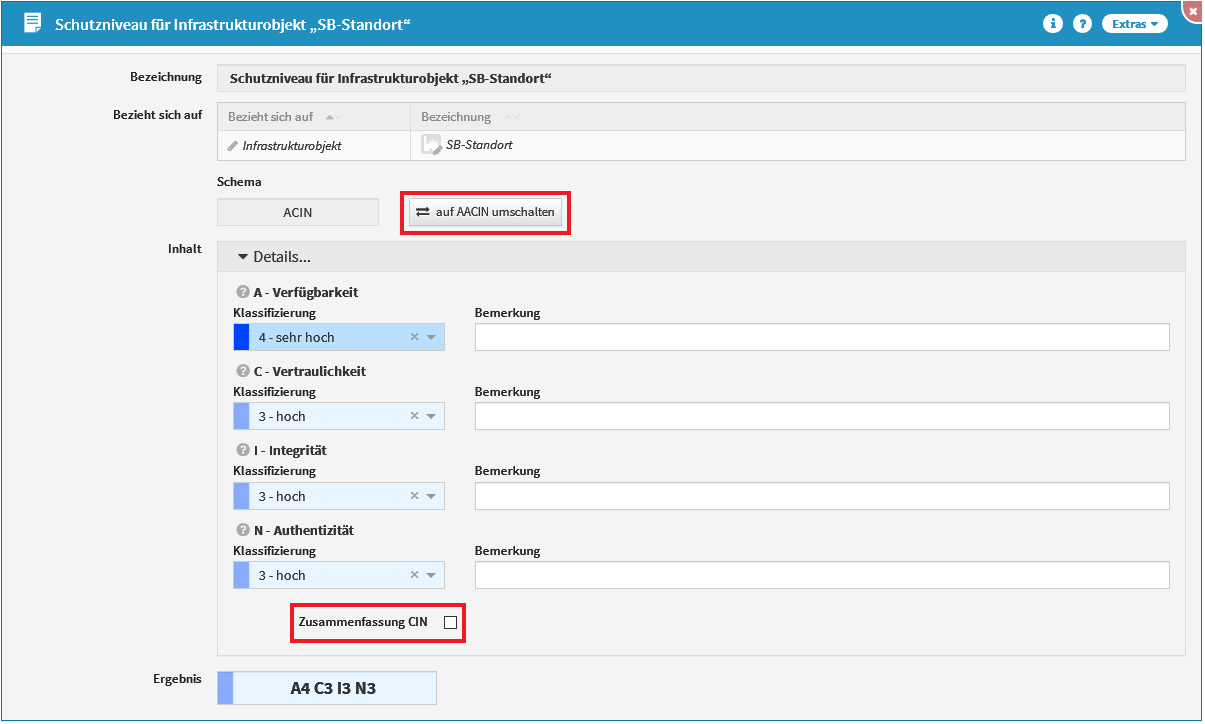

In der Maske "Schutzniveau für Infrastrukturobjekt..." kann das Schutzniveau der Infrastruktur ermittelt werden.

Das Bearbeiten des Schutzniveaus ist nur möglich, wenn das Infrastrukturobjekt noch nicht freigegeben ist.

Abbildung: Schutzniveau für Infrastrukturobjekt

Es kann zwischen den Ermittlungsschemata "ACIN" und "AACIN" unterschieden werden.

Bei "ACIN" erfolgt die Ermittlung nur eines Verfügbarkeitswertes: Serviceverfügbarkeit.

Bei "AACIN" erfolgt die Ermittlung von RTO und RPO, d.h. der Serviceverfügbarkeit und der Datenverfügbarkeit.

Mit der Auswahl "Zusammenfassung CIN“ werden die drei Bereiche Vertraulichkeit, Integrität und Authentizität zu einem Gesamtwert zusammengefasst. Hierbei gilt das Minimalprinzip innerhalb der Gruppe. Aus C2 I3 N1 würde beispielsweise CIN1 werden. Bei unterschiedlichen Werten empfiehlt es sich daher, die Zusammenfassung nicht zu nutzen, um Abweichungen vom geforderten Schutzbedarf möglichst gering zu halten.

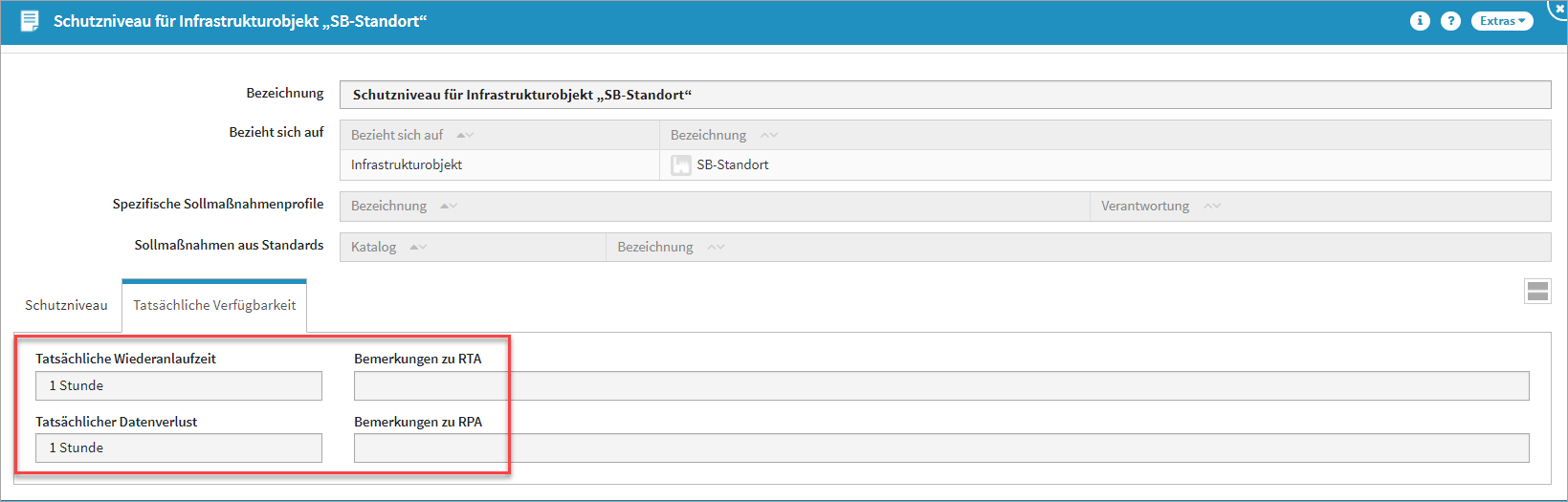

Erfassung RTA/RPA Werte am Schutzniveau

Im Reiter Tatsächliche Verfügbarkeit können die RTA/RPA Werte des Schutzniveaus angegeben werden. Die ermittelten Werte werden anschließend am Schutzniveau angezeigt.

Die Erfassung dieser Werte ist auch für das Effektive Schutzniveau über das Extras Menü möglich (siehe dazu unten im Abschnitt Effektives Schutzniveau erfassen).

Abbildung: Anzeige der RTA/RPA Werte am Schutzbedarf

Schutzniveau, RTA: Recovery Time Actual - tatsächliche zu erwartende Wiederanlaufzeit

Die tatsächliche Wiederanlaufzeit beschreibt den Zeitraum vom Zeitpunkt des Ausfalls einer Ressource bis zum Zeitpunkt der tatsächlichen Inbetriebnahme der Notfall-Lösung, z. B. durch Schwenk auf eine Ausweich- oder Ersatzressource. Der Wert kann aus dem Sicherheitskonzept des Herstellers oder durch eigene Einschätzung ermittelt werden.

Schutzniveau, RPA: Recovery Point Actual - tatsächlicher, zu erwartender Datenverlust im Falle eines Schadensereignisses

Der tatsächliche Datenverlust beschreibt die Zeitspanne, während der nach einem Ausfall Daten verloren gehen bzw. nicht gespeichert werden können. Der Wert kann aus dem Sicherheitskonzept des Herstellers oder durch eigene Einschätzung ermittelt werden. Die RPA wird in der Regel als tatsächlicher Datensicherungszyklus je IT-Schutzobjekt angegeben.

Effektives Schutzniveau, RTA:

Die effektive Wiederanlaufzeit beschreibt die tatsächliche Wiederanlaufzeit aus dem Schutzniveau nach Maßnahmen.

Effektives Schutzniveau, RPA:

Der effektive Datenverlust beschreibt den tatsächlichen Datenverlust aus dem Schutzniveau nach Maßnahmen.

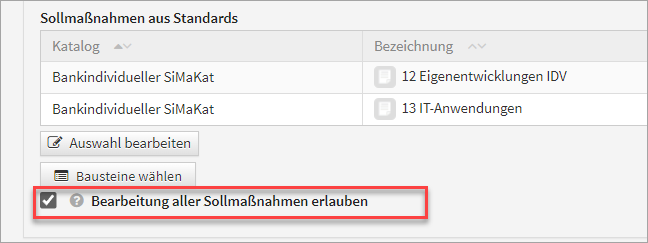

Bearbeitung aller Sollmaßnahmen erlauben

Für Leistungen sowie ausgewählte IKT-Assets wurde die Möglichkeit geschaffen, organisationsrelevante Maßnahmen (d.h. Maßnahmen mit Referenzen aus ForumNSR) zu bearbeiten. Es können damit nun alle Maßnahmen bearbeitet werden.

Dies ist insbesondere für ausgelagerte IKT-Assets erforderlich, da es sich in diesem Fall nicht um die eigenen organisatorischen Maßnahmen des Institutes, sondern um die des Dienstleisters handelt und die Umsetzung auch durch den Dienstleister bestätigt werden muss.

Um die organisationsrelevanten Maßnahmen bearbeiten zu können, muss die Checkbox an den IKT-Assets im Reiter Schutzniveau, im Bereichs Sollmaßnahmen aus Standards, unterhalb des Buttons Bausteine wählen aktiviert werden.

Die Checkbox ist standardmäßig inaktiv, eine Änderung des Zustandes ist nur im Bearbeiten-Modus des IKT-Assets möglich.

Abbildung: Checkbox, um Bearbeitung aller Sollmaßnahmen zu erlauben

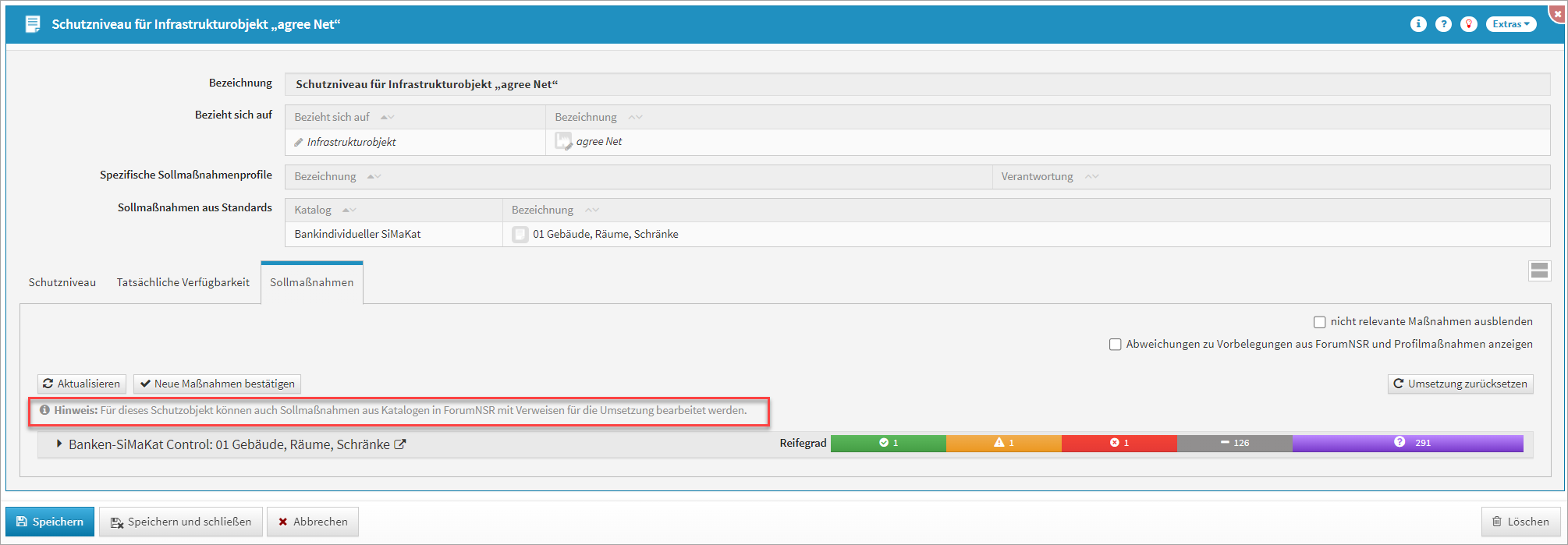

Nach der Aktivierung erscheint im Reiter Sollmaßnahmen der Hinweis: "Für dieses Schutzobjekt können auch Sollmaßnahmen aus Katalogen in ForumNSR mit Verweisen für die Umsetzung bearbeitet werden."

Abbildung: Hinweis, dass alle Maßnahmen bearbeitbar sind

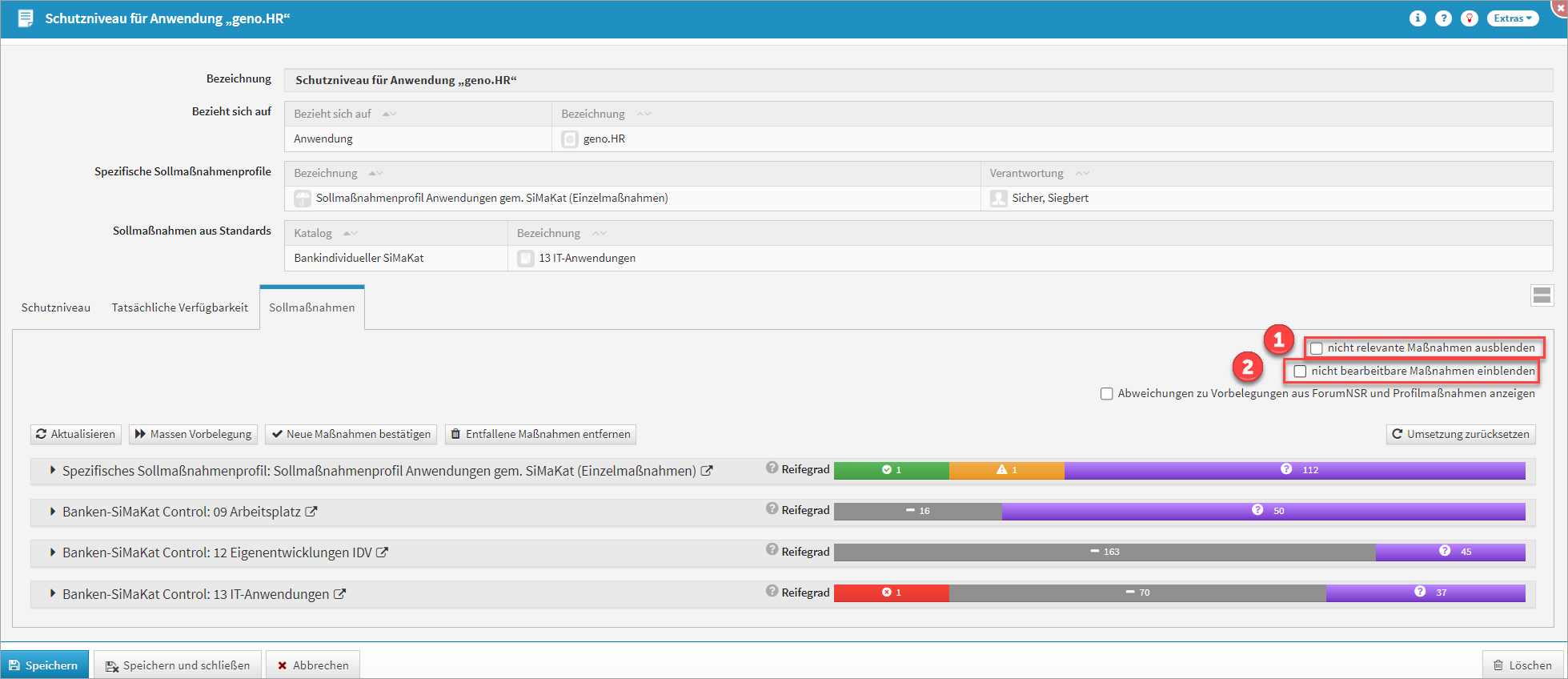

Nicht relevante Maßnahmen ausblenden / Nicht bearbeitbare Maßnahmen einblenden

Am Schutzniveau eines speziellen IKT-Assets (Anwendung, Systeme und Infrastruktur) können im Bearbeiten-Modus die nicht bearbeitbaren Maßnahmen(2) (i.d.R. die organisationsrelevanten Maßnahmen aus dem BASI) eingeblendet werden, sowie die nicht relevanten Maßnahmen(1) ausgeblendet werden. Dazu muss im Schutzniveau im Reiter Sollmaßnahmen die betreffende Checkbox angehakt werden.

Abbildung: Nicht relevante Maßnahmen ausblenden / nicht bearbeitbare Maßnahmen einblenden

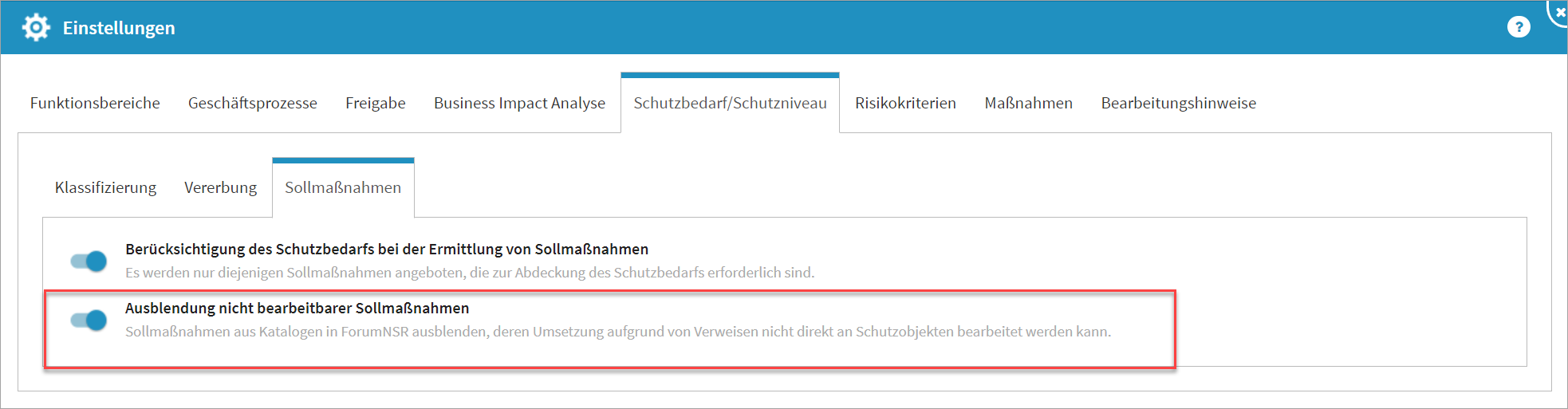

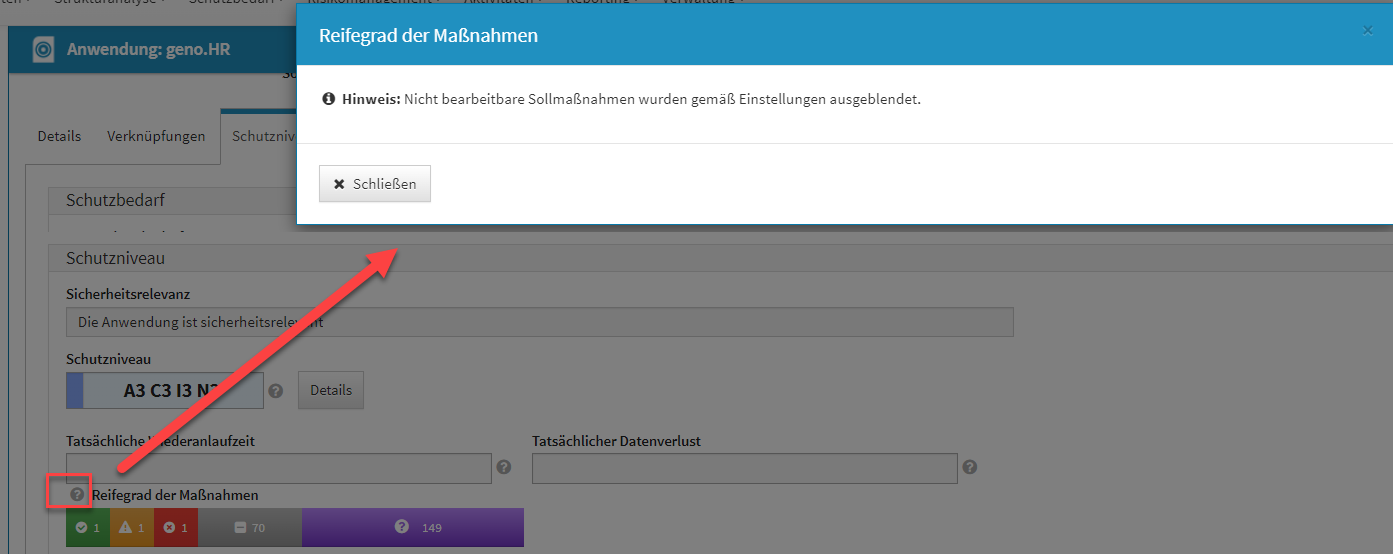

Ausblenden der nicht bearbeitbaren Sollmaßnahmen über die Einstellungen

Das Ausblenden der nicht bearbeitbaren Maßnahmen (i.d.R. die organisationsspezifische Maßnahmen aus dem BASI) kann global eingestellt werden, so dass diese Maßnahmen nicht mehr in das Sollmaßnahmen-Cockpit, die Statistik zum Reifegrad am Schutzobjekt sowie im Lesen-Modus bei Anzeige der Sollmaßnahmen am Schutzniveau einfließen.

Durch eine zentrale Einstellung über einen Schalter im Bereich Schutzbedarf/Schutzniveau im Reiter Sollmaßnahmen ist es möglich, die Anzeige der Reifegrade am Schutzobjekt und die Ergebnisse des Sollmaßnahmen-Cockpits zu beeinflussen, damit dort die organisationsrelevanten (nicht bearbeitbaren) Maßnahmen nicht mehr angezeigt werden.

Abbildung: Globales Ausblenden nicht bearbeitbarer Sollmaßnahmen

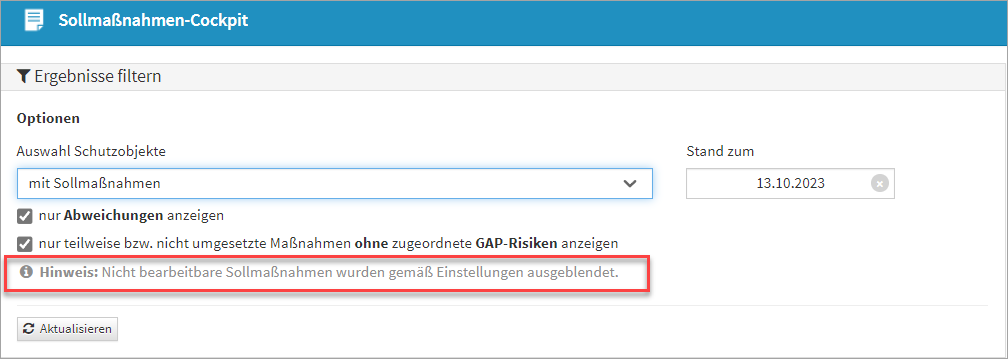

Nach Aktivierung des Schalters erscheint sowohl am Schutzobjekt im Reiter Schutzniveau am Fragezeichen des Reifegrades als auch im Sollmaßnahmen-Cockpit ein Hinweis, der klarstellt, dass die nicht bearbeitbaren Maßnahmen gemäß Einstellungen ausgeblendet sind.

Abbildung: Hinweise gemäß Einstellungen

Wurde in den Einstellungen der Schalter "Ausblendung nicht bearbeitbarer Sollmaßnahmen" getätigt, jedoch am Schutzobjekt die Checkbox "Bearbeitung aller Sollmaßnahmen erlauben" angehakt, so gewinnt letztere Funktion. Damit werden alle Maßnahmen am Schutzobjekt bearbeitbar.

Kopieren des Schutzniveaus eines anderen Objektes

Soll das Schutzniveau von einem anderen Schutzobjekt als Basis für die Bearbeitung übernommen werden, können Sie das über den Button "Schutzniveau kopieren von..." erreichen.

Abbildung: Schutzniveau kopieren

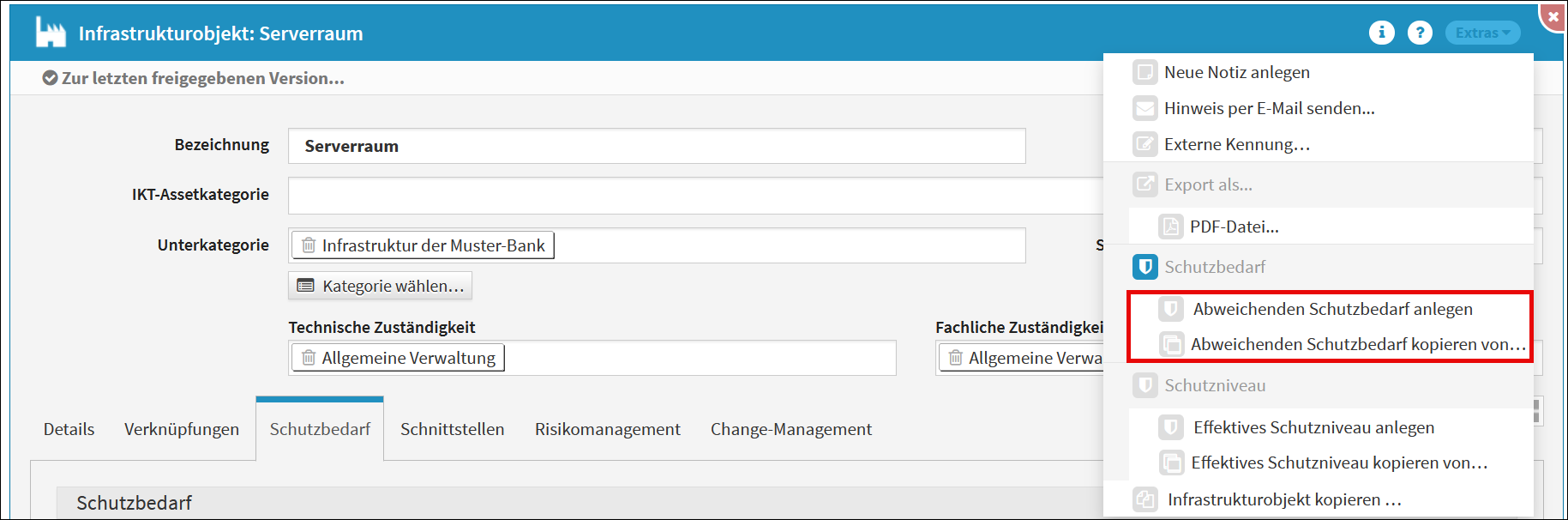

Abweichender Schutzbedarf für Infrastruktur

Soll für eine Infrastruktur ein abweichender Schutzbedarf erfasst werden, ist dies über den Button "Abweichender Schutzbedarf anlegen" möglich.

Eine Übersteuerung des Schutzbedarfs erscheint beispielsweise bei Kumulationseffekten sinnvoll. Wenn eine Infrastruktur (indirekt) mit mehreren Prozessen verbunden ist, die jeweils einen relativ geringen Schutzbedarf aufweisen, ein Ausfall der Infrastruktur aber zum gleichzeitigen Ausfall all dieser Prozesse führt, sollte ein höherer Schutzbedarf hinterlegt werden.

Sie können einen abweichenden Schutzbedarf von einem anderen Objekt als Basis für die Bearbeitung kopieren, falls Sie dies im Einzelfall einsetzen.

Abbildung: Abweichenden Schutzbedarf kopieren

Effektives Schutzniveau erfassen

Wenn ein Sicherheitskonzept eines Herstellers mit einem angegebenen Schutzniveau vorliegt (bei Infrastruktu sehr selten), so können Sie dieses eintragen. Möglicherweise ist das herstellerseitig angebotene Schutzniveau zu gering und Sie können Maßnahmen ergreifen, dieses zu erhöhen (z.B. redundante Infrastrukturen, ...). In diesem Fall können Sie über den Button "Effektives Schutzniveau anlegen" ein solches erfassen.

Sie können ein effektives Schutzniveau von einem anderen Objekt als Basis für die Bearbeitung kopieren, falls Sie dies im Einzelfall einsetzen.

Abbildung: Effektives Schutzniveau kopieren

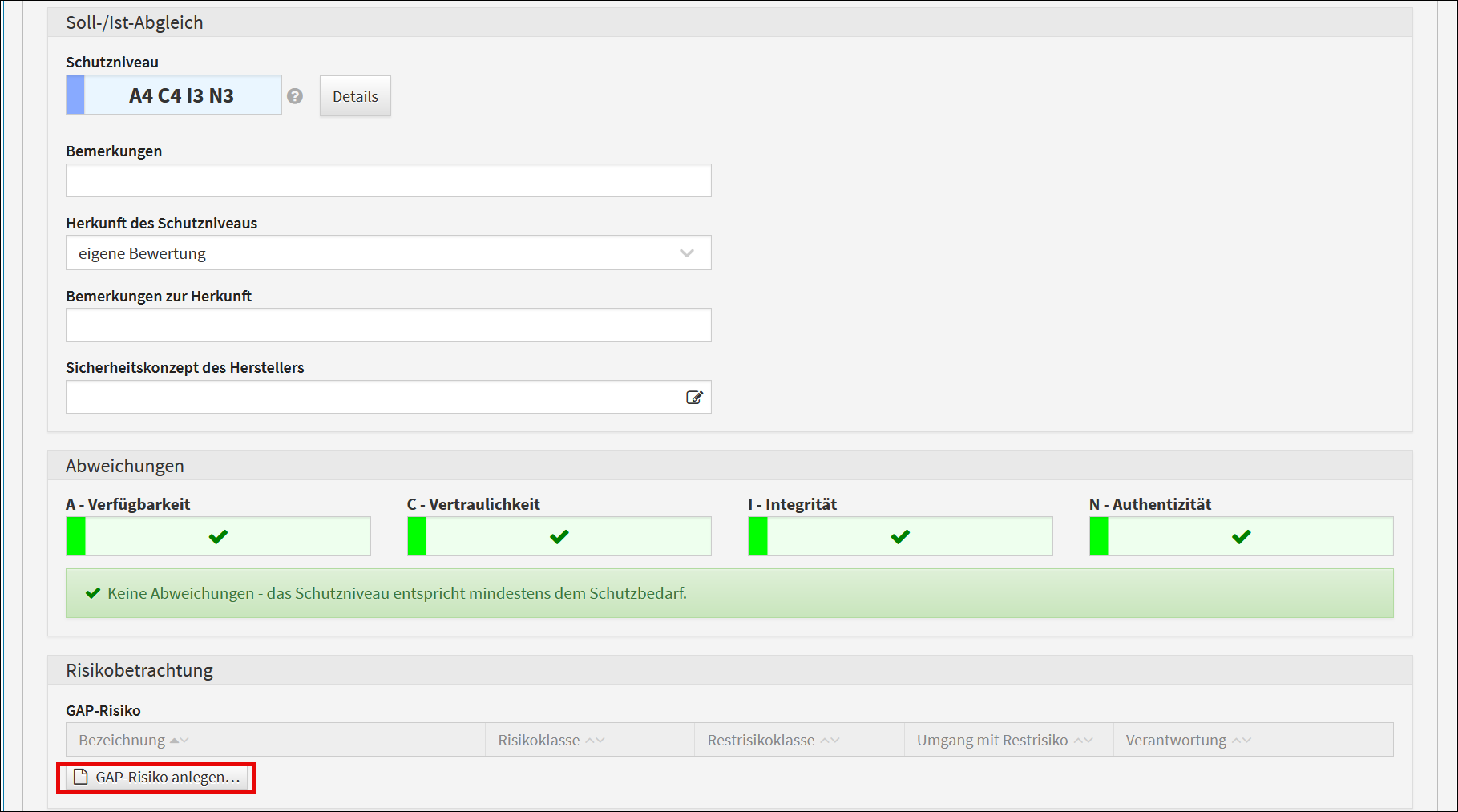

Entspricht das Schutzniveau des Infrastruktur nicht dem Schutzbedarf der (indirekt) zugeordneten Geschäftsprozesse, können im Reiter "Schutzniveau" GAP-Risiken angelegt werden.

Anlegen eines GAP-Risikos

Allgemein

Im Falle einer Abweichung des vorhandenen Schutzniveaus zum Schutzbedarf des Prozesses kann ein sogenanntes GAP-Risiko (engl. Lücke, Abstand) direkt auf dem Schutzniveaureiter erstellt werden. In diesem Risiko kann die jeweilige Abweichung behandelt und eingestuft werden. Ein entsprechender Hinweis in der Registerkarte Schutzniveau deutet auf die Abweichung hin.

Das Schutzniveau ist geringer als der Schutzbedarf.

Über die Schaltfläche GAP-Risiko anlegen... ist das Anlegen des GAP-Risikos möglich.

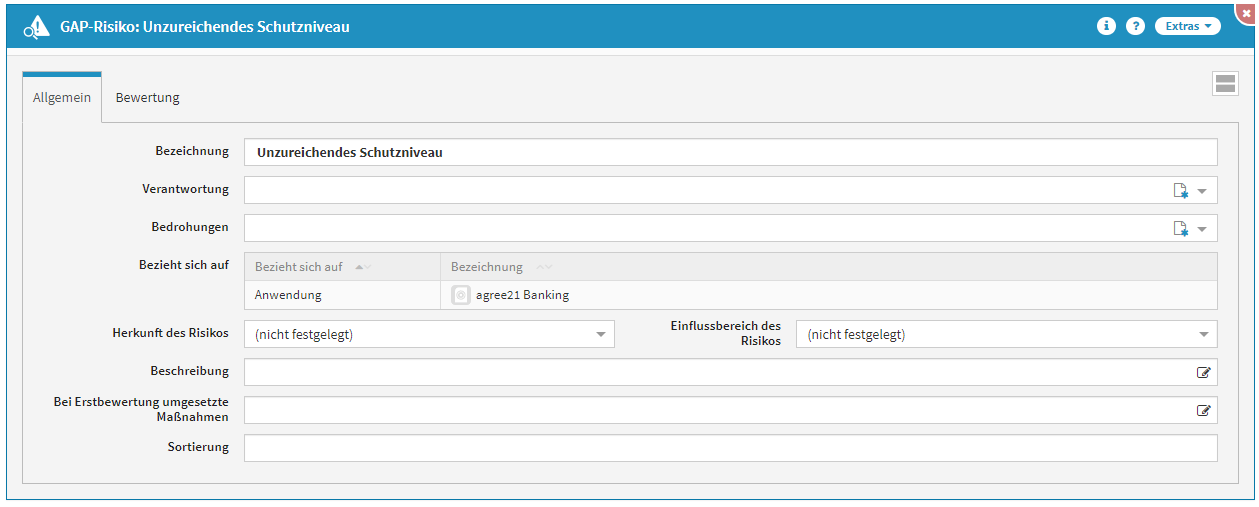

Abbildung: Einzelansicht eines neuen GAP-Risikos

In der Bezeichnung wird automatisch Unzureichendes Schutzniveau hinterlegt. Bitte geben Sie dem GAP-Risiko eine zusätzliche aussagekräftige Bezeichnung, um eine weitere Bearbeitung in ForumISM zu erleichtern. Ein Verantwortlicher für das GAP-Risiko sollte hinterlegt werden. Anschließend sollte eine Bedrohungsklasse für das GAP-Risiko ausgewählt werden.

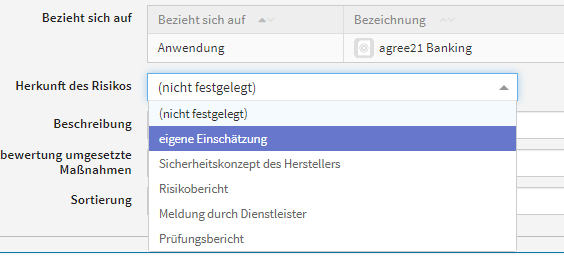

Der Bezug des GAP-Risikos wird beim Anlegen des Risikos automatisch übernommen. Im oben gezeigten Beispiel bezieht sich das GAP-Risiko auf die Anwendung agree21 Banking. Sowohl die Herkunft als auch der Einflussbereich des Risikos können hinterlegt werden.

Abbildung: Auswahl zu Herkunft des Risikos

Die weiteren Felder erlauben Ihnen, zusätzliche Beschreibungen zum Risiko zu hinterlegen und Maßnahmen zu dokumentieren, die bereits in die Bewertung des GAP-Risikos einfließen. Um die Sortierreihenfolge innerhalb der Listenansicht aller GAP-Risiken individuell zu bestimmen, steht Ihnen das Sortierfeld zur Verfügung. Tragen Sie in dieses Feld einen alphanumerischen Wert (z.B. 0010) ein, um eine abweichende Sortierung zu erreichen.

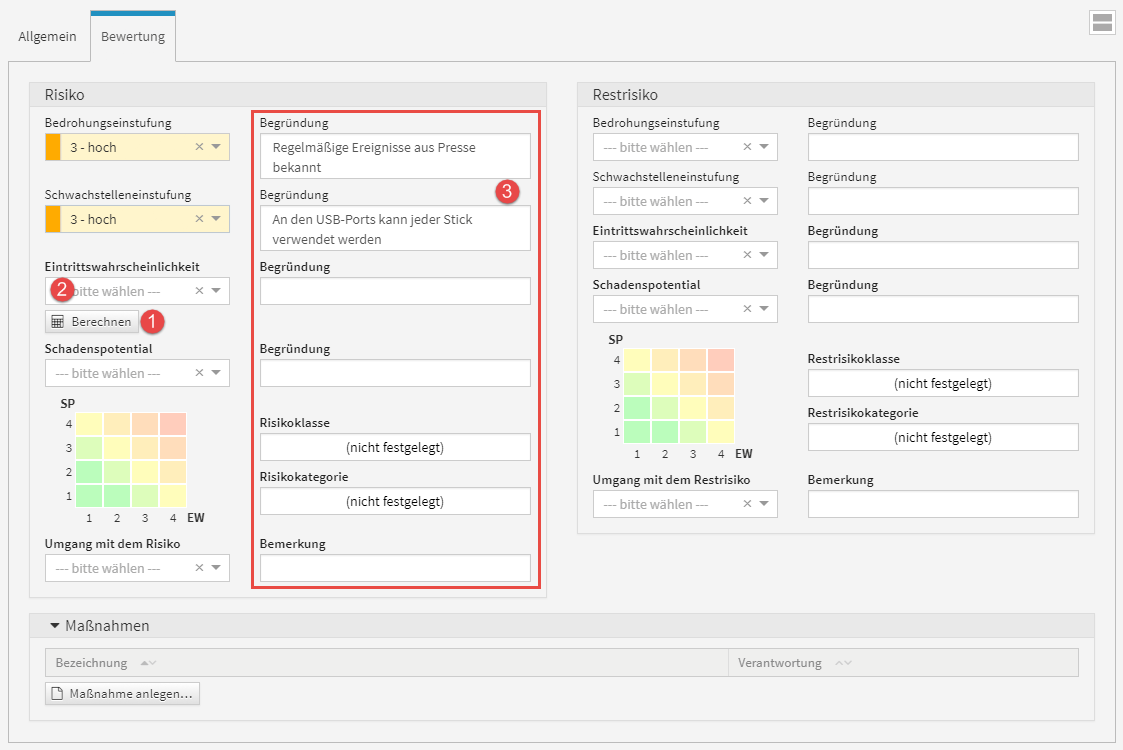

Bewertung

Analog zur Methodik des ISMS sind hier eine Schwachstellen- und Bedrohungsanalyse durchzuführen und Eintrittswahrscheinlichkeit und Schadenspotential des GAP-Risikos zu bewerten. Der Umgang mit dem Risiko bzw. Restrisiko (nach Maßnahmen) ist zu dokumentieren. Ist die Bedrohungs- und Schwachstelleneinstufung getroffen, können Sie über die Schaltfläche berechnen(1) die Eintrittswahrscheinlichkeit(2) berechnen lassen. Bitte hinterlegen Sie eine entsprechende Begründung (3) für Ihre Entscheidung.

Abbildung: Beispiel einer Risikoberwertung

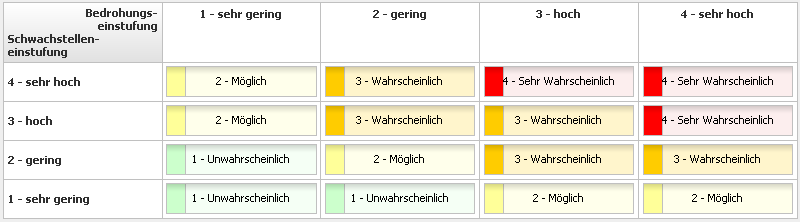

Die Berechnung der Eintrittswahrscheinlichkeit erfolgt gemäß der nachfolgend abgebildeten Matrix aus Bedrohungs- und Schwachstelleneinstufung.

Abbildung: Matrix Eintrittswahrscheinlichkeit

Bei der Risikobewertung wird bei der Berechnung der Eintrittswahrscheinlichkeit aus Bedrohungs- und Schwachstelleneinstufung eine entsprechende Bemerkung hinterlegt.

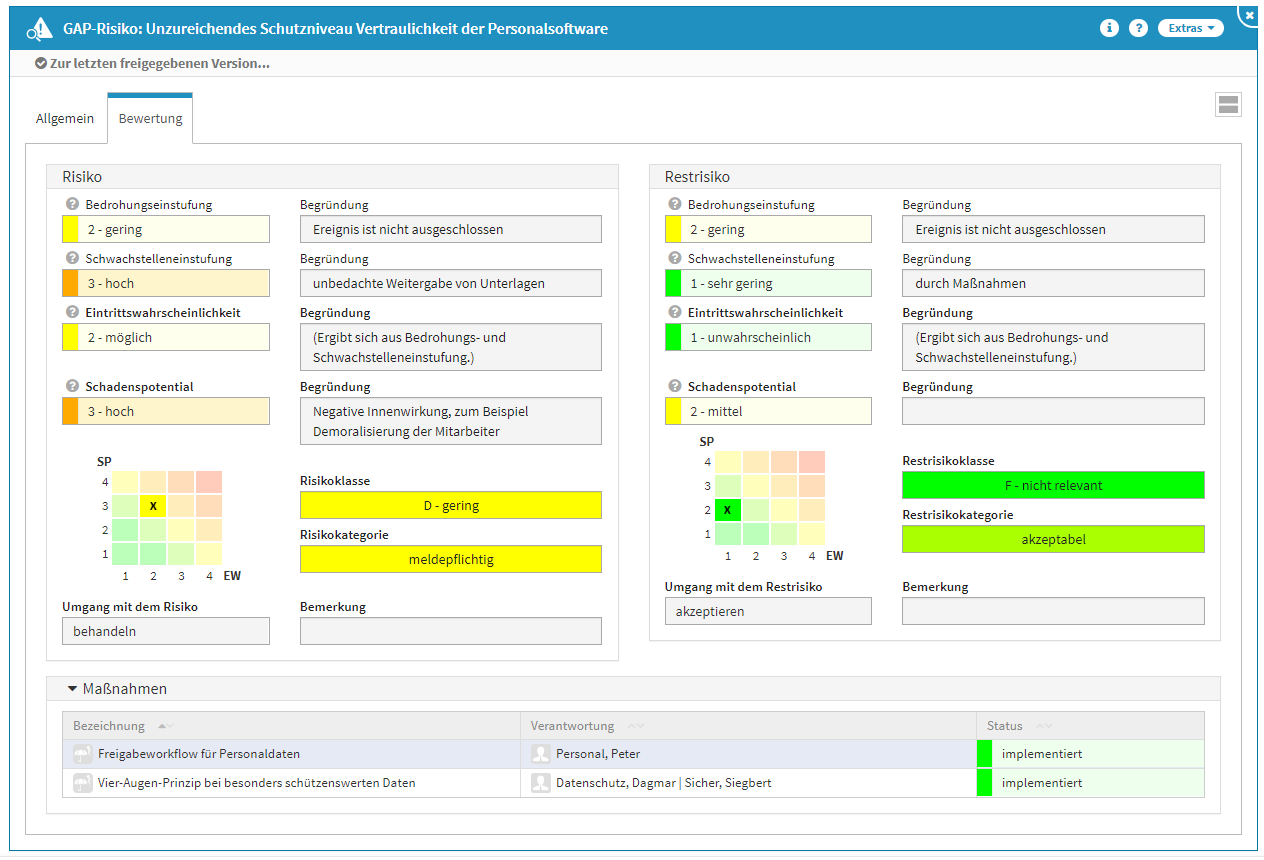

Ist die Eintrittswahrscheinlichkeit berechnet und das Schadenspotenzial gewählt, wird automatisch vom System die Risikoklasse und Risikokategorie bestimmt.

Abbildung: Beispiel für ein bearbeitetes Risiko

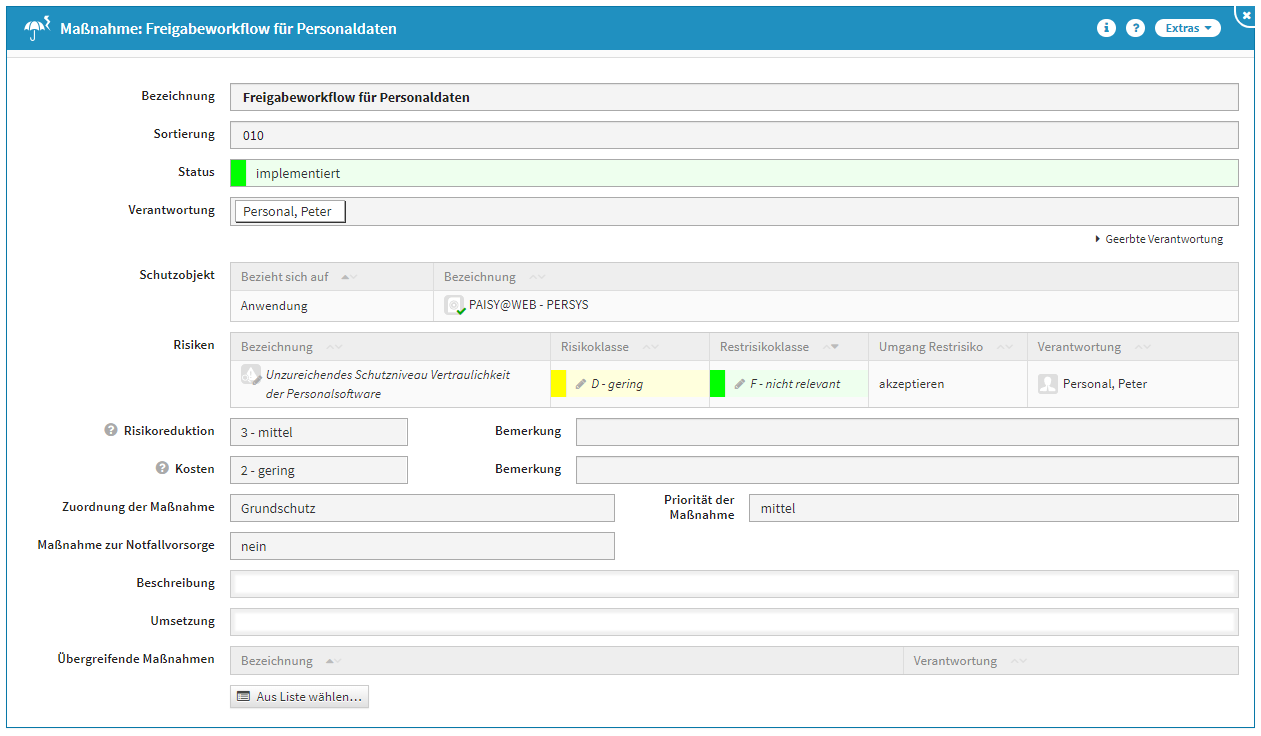

Maßnahme am Risiko

Im Reiter Bewertung können Sie Risiken durch Maßnahmen minimieren (Betätigen der Schaltfläche Maßnahme anlegen...). Bitte geben Sie eine aussagekräftige Bezeichnung für die Maßnahme an, um die weitere Bearbeitung bzw. das Auffinden des Dokuments zu erleichtern. Bitte denken Sie an die Vergabe der Verantwortung und die Einstufung des Status. Das Risiko ist bereits verknüpft und weitere Risiken können hinzugefügt werden. Über die Schaltfläche Auswahl bearbeiten können Sie die Auswahl bearbeiten bzw. über das Symbol des Mülleimers löschen. Über die Dropdown-Listen kann die Auswahl zur Risikoreduktion und den zu erwartenden Kosten getroffen werden, auch hier kann optional eine Begründung hinterlegt werden. Diese führen jedoch nicht zu einer automatischen Reduktion der Risikoklasse.

Auch die Verknüpfung mit weiteren übergreifenden Maßnahmen ist möglich.

Abbildung: Anlegen einer Maßnahme

Die Anpassung des Restrisikos (Bedrohung, Schwachstelle oder Schadenspotential) nach Implementierung der Maßnahmen muss vom Nutzer von Hand durchgeführt werden, da keine automatische Anpassung erfolgt.

Status

Jede Änderung am Objekt kann verschiedene Status-Zustände annehmen. Für den Status der Bearbeitung stehen Ihnen folgende Status zur Verfügung:

|

Status |

Bedeutung |

|---|---|

|

vorgesehen |

Die Maßnahme ist geplant. |

|

in Bearbeitung |

Die Maßnahme ist in Bearbeitung. |

|

in Prüfung |

Die Maßnahme ist in Prüfung. |

|

implementiert |

Die Maßnahme ist umgesetzt. |

|

verworfen |

Die Maßnahme wurde verworfen. |

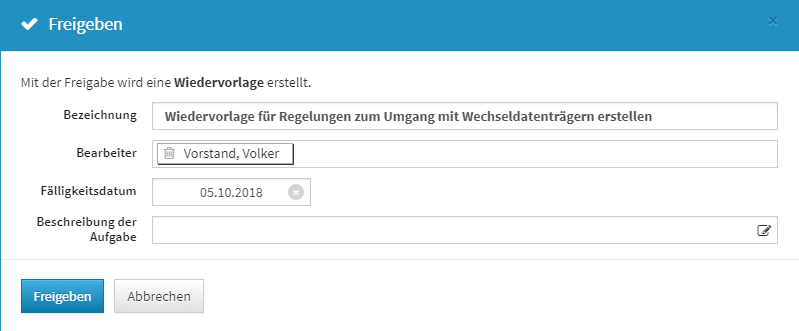

Freigabe

Die neue Maßnahme können Sie zum Abschluss freigeben und es wird automatisch eine Wiedervorlage erstellt. Im Menüpunkt Risikomanagement bekommen Sie in der Übersicht der Maßnahmen zur Risikobehandlung alle in ForumISM angelegten Maßnahmen angezeigt.

Abbildung: Freigabe der Maßnahme