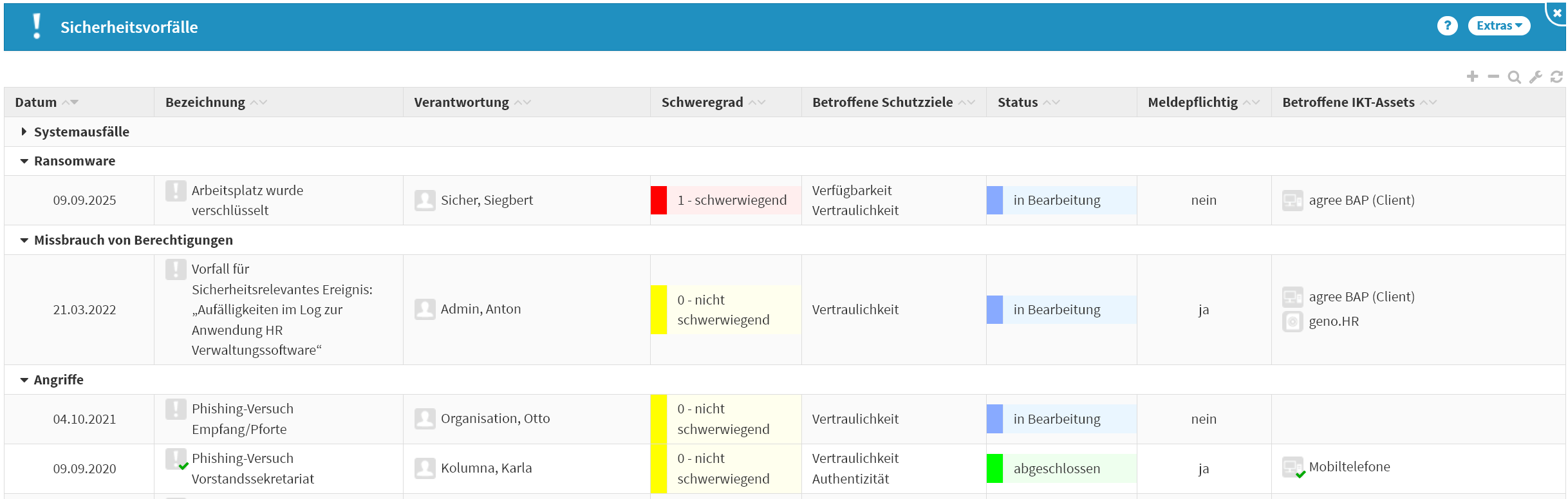

In dieser Übersicht werden alle Sicherheitsvorfälle, das Datum des Vorfalls, die Verantwortlichen, der Status, die Meldepflicht und die Berichtsrelevanz dargestellt.

Für eine bessere Übersichtlichkeit besteht die Unterteilung in die zugehörigen Kategorien. Die betroffenen Schutzziele und IKT-Assets werden angezeigt.

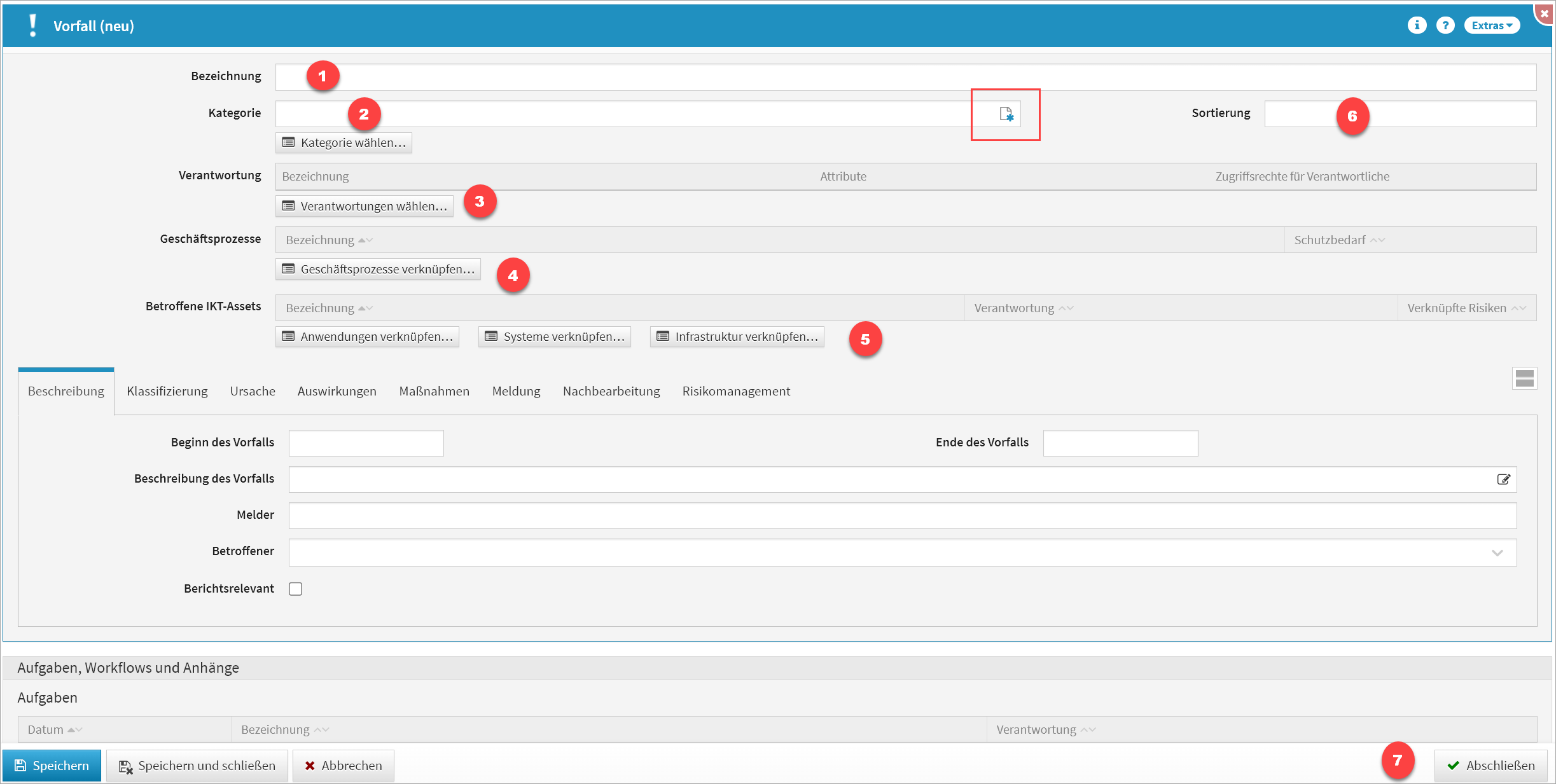

Anlegen eines Sicherheitsvorfalls

Zum Anlegen eines Sicherheitsvorfalls nutzen Sie bitte die Schaltfläche Vorfall anlegen.

Abbildung: Übersicht Sicherheitsvorfälle - Vorfall anlegen

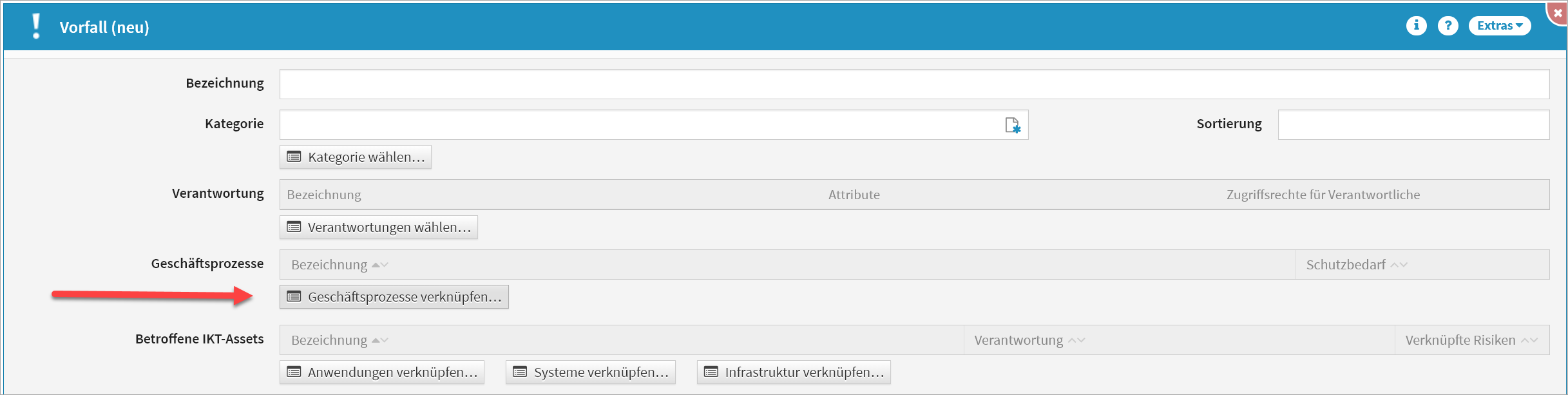

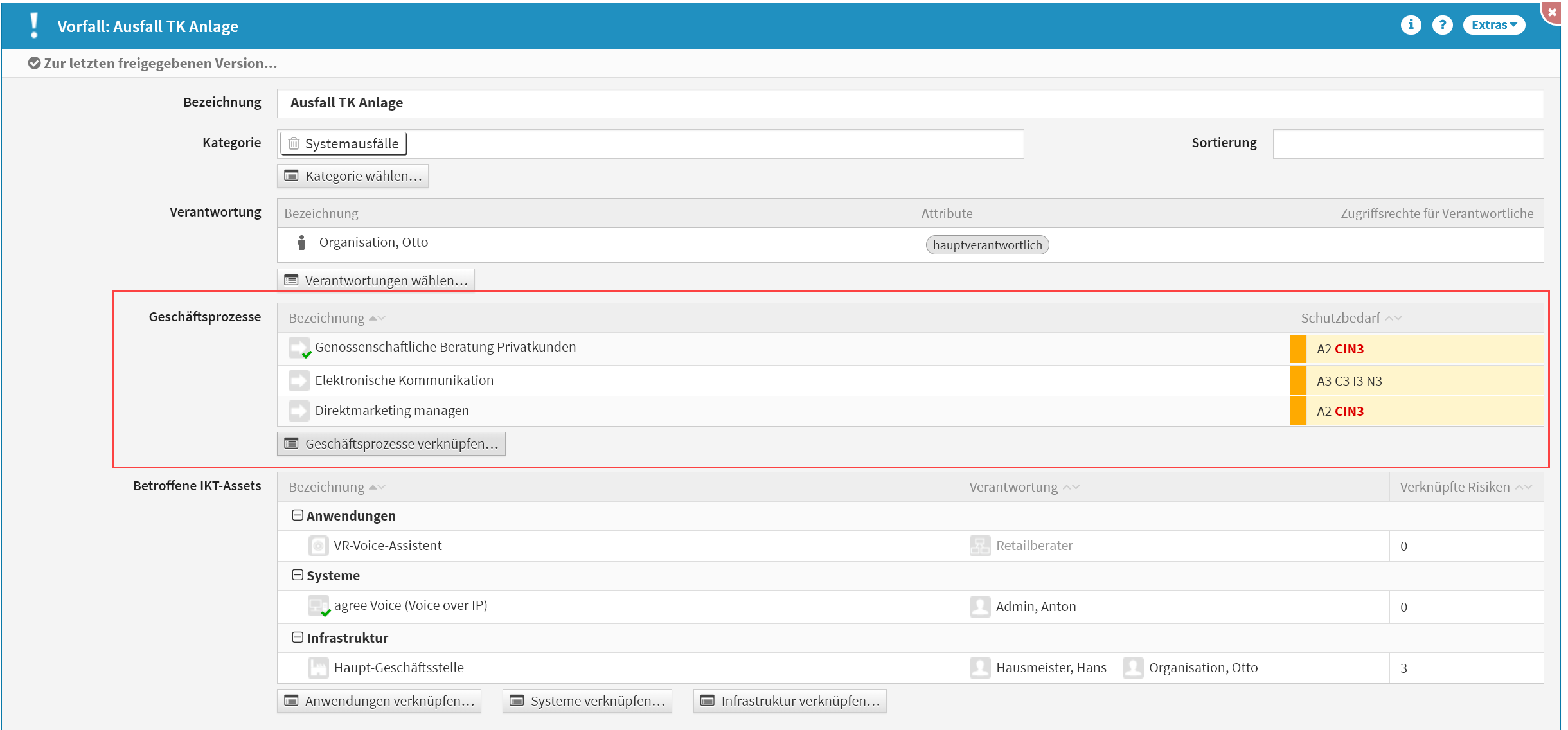

Bei der Erstellung bzw. der Bearbeitung eines Vorfalls wird üblicherweise der Verantwortliche(3) verknüpft, welcher für diesen Vorfall zuständig ist. Bitte geben Sie eine aussagekräftige Bezeichnung(1) für den Sicherheitsvorfall an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern. Zusätzlich können Sie eine Kategorie zuordnen oder neu erstellen(2), einen betroffenen Geschäftsprozess (4) sowie betroffene IKT-Assets (5) verknüpfen und eine Sortierung(6) angeben.

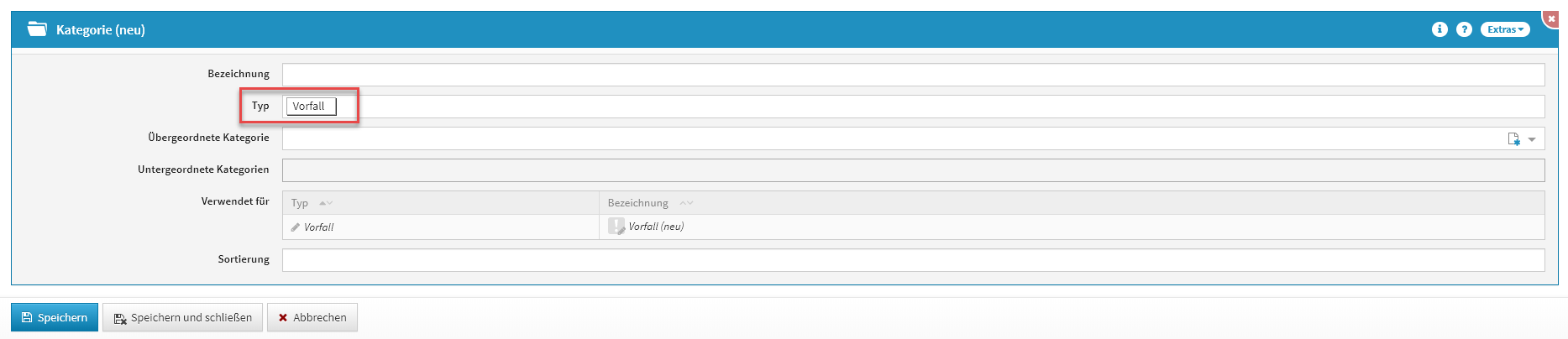

Kategorie anlegen

Wird hierüber eine neue Kategorie(2) angelegt (rot eingerahmt), wird diese automatisch dem Typ Vorfall zugeordnet. Alle Kategorien sind unter Verwaltung - (draft) Kategorien einseh- und anpassbar.

Abbildung: Kategorie anlegen

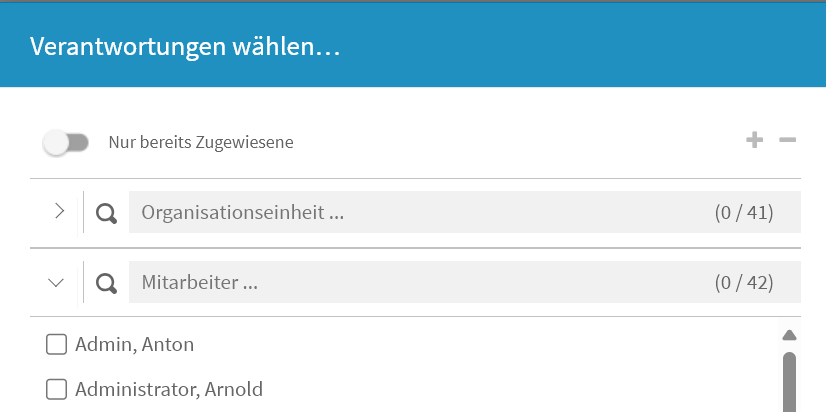

Verantwortungen wählen

Ebenso können die Verantwortlichkeiten ausgewählt werden. Was bei einer neuen Verantwortung zu beachten ist, wird unter (draft) Umgang mit Verantwortungen erläutert.

Betroffene Geschäftsprozesse verknüpfen

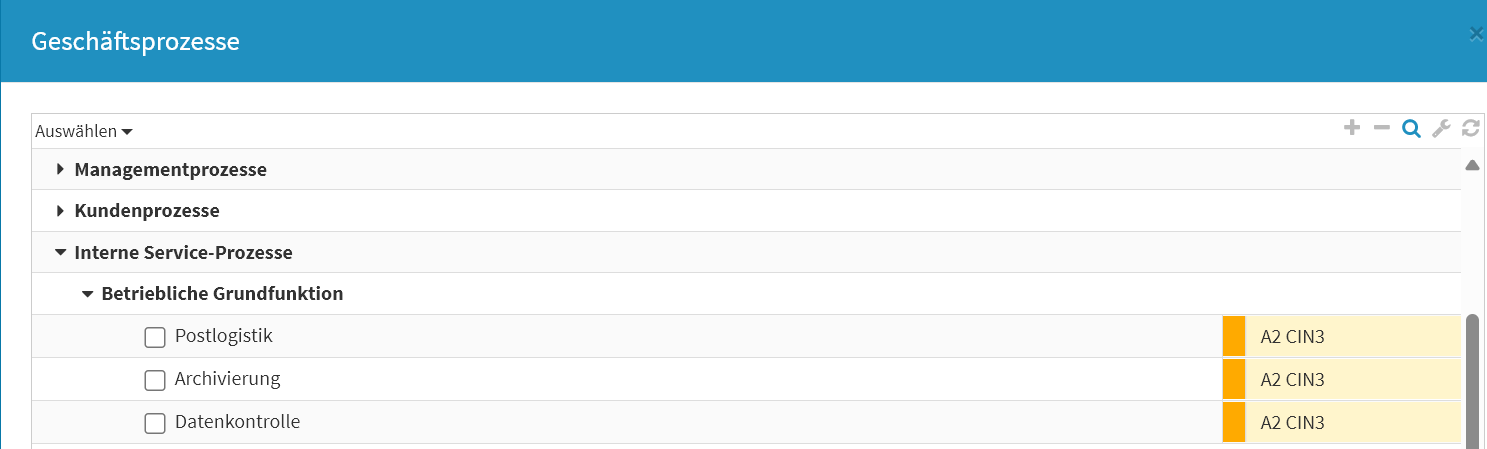

Betrifft der Vorfall einen oder mehrere Geschäftsprozesse (4), so können diese über die Schaltfläche Geschäftsprozesse verknüpfen gewählt und verbunden werden.

Nach dem Betätigen dieser Schaltflächen öffnet sich ein Auswahldialog. Durch Anhaken der Klickboxen können Sie auswählen, welche Geschäftsprozesse verknüpft werden sollen.

Die verknüpften Geschäftsprozesse werden anschließend tabellarisch im Vorfall dargestellt und zeigen deren jeweiligen Schutzbedarf

Das Abwählen bereits verknüpfter Geschäftsprozesse erfolgt nach dem selben Prinzip des Verknüpfens, d.h. über die bereits beschriebene Schaltfläche. Der Auswahldialog öffnet sich erneut und die Geschäftsprozesse können abgewählt werden.

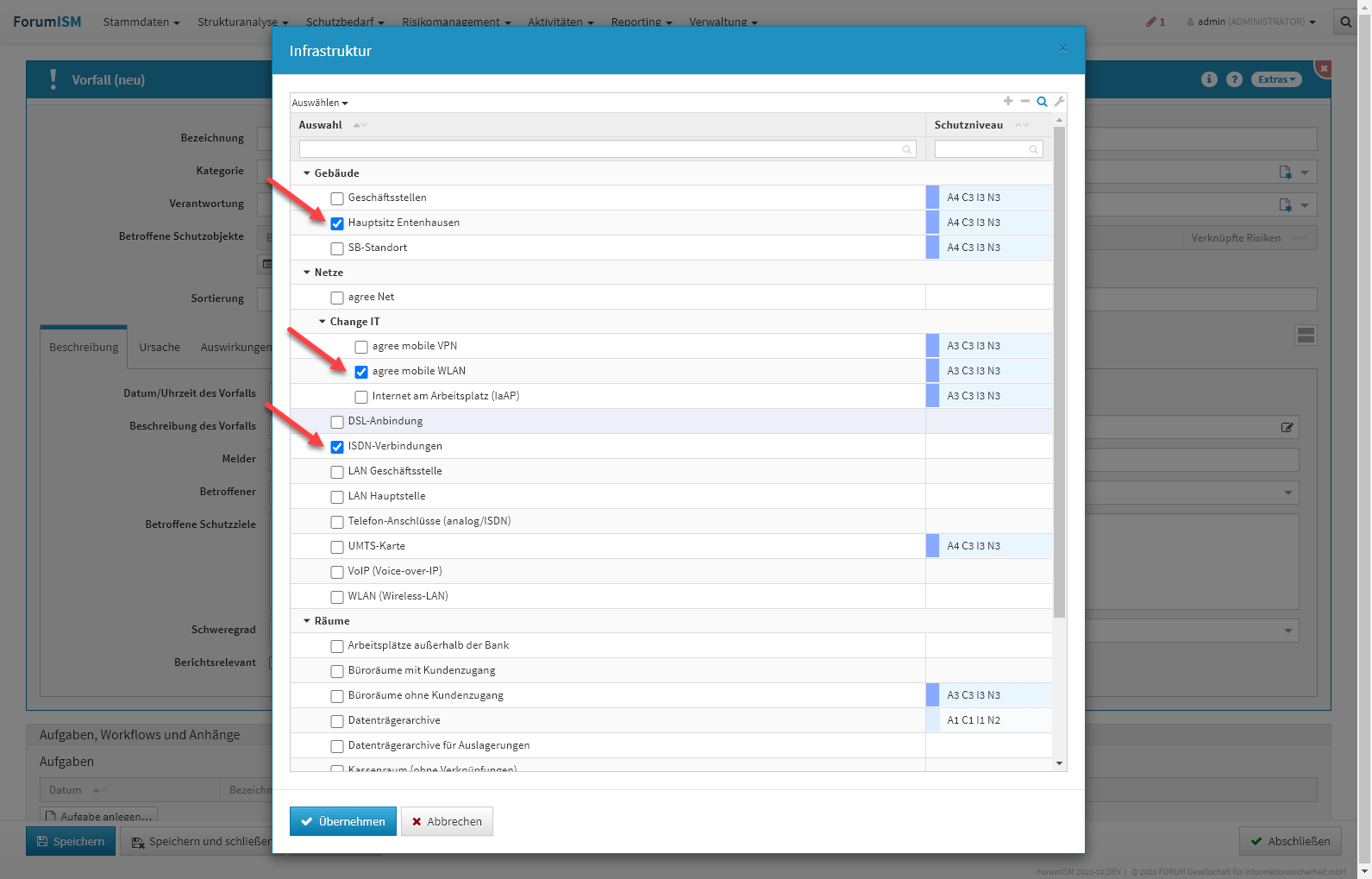

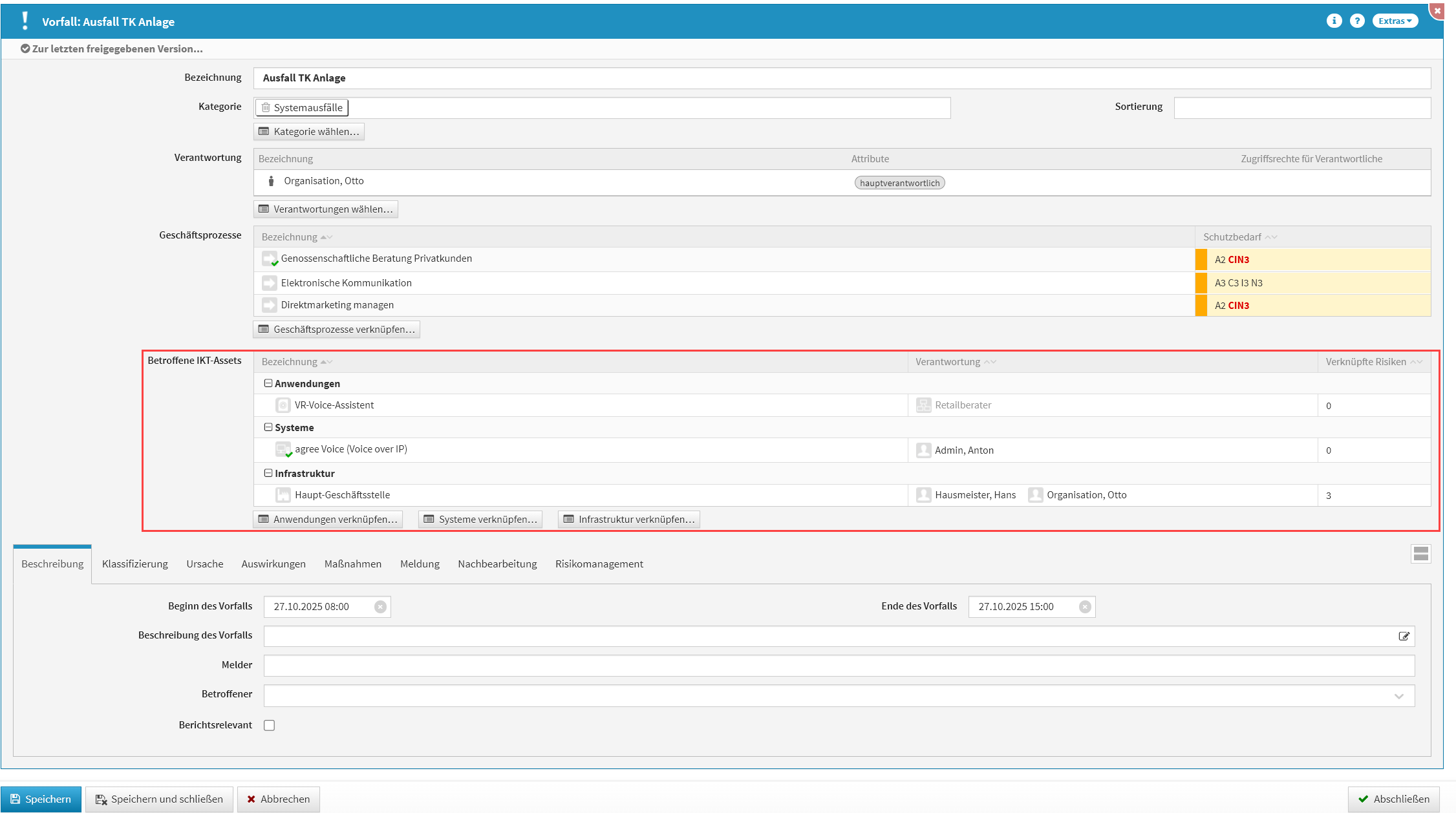

Betroffenes IKT-Asset verknüpfen

Betrifft der Vorfall ein oder mehrere IKT-Assets(5), so können diese über die entsprechenden Schaltflächen Anwendungen verknüpfen, Systeme verknüpfen und Infrastruktur verknüpfen verbunden werden.

Nach dem Betätigen einer dieser Schaltflächen öffnet sich ein Auswahldialog. Durch Anhaken der Klickboxen können Sie auswählen, welche Schutzobjekte verknüpft werden sollen.

Das Abwählen bereits verknüpfter Schutzobjekte erfolgt nach dem selben Prinzip des Verknüpfens, d.h. über die drei bereits beschriebenen Schaltflächen. Der Auswahldialog öffnet sich erneut und die Schutzobjekte können abgewählt werden.

Abbildung: Dialog - Betroffene Schutzobjekte verknüpfen

Die verknüpften IKT-Assets werden anschließend tabellarisch im Vorfall dargestellt. Die Tabelle der betroffenen Objekte enthält deren Bezeichnung, die technische und fachliche Zuständigkeit als auch die Anzahl der verknüpften Risiken (am Schutzobjekt). Die Gruppierung erfolgt nach dem IKT-Asset-Typ.

Status eines Sicherheitsvorfalles

Sicherheitsvorfälle können folgende Status haben:

|

|

abgeschlossen |

|

|

in Bearbeitung |

Die verschiedenen Reiter beim Anlegen eines Vorfalls

Reiter "Beschreibung"

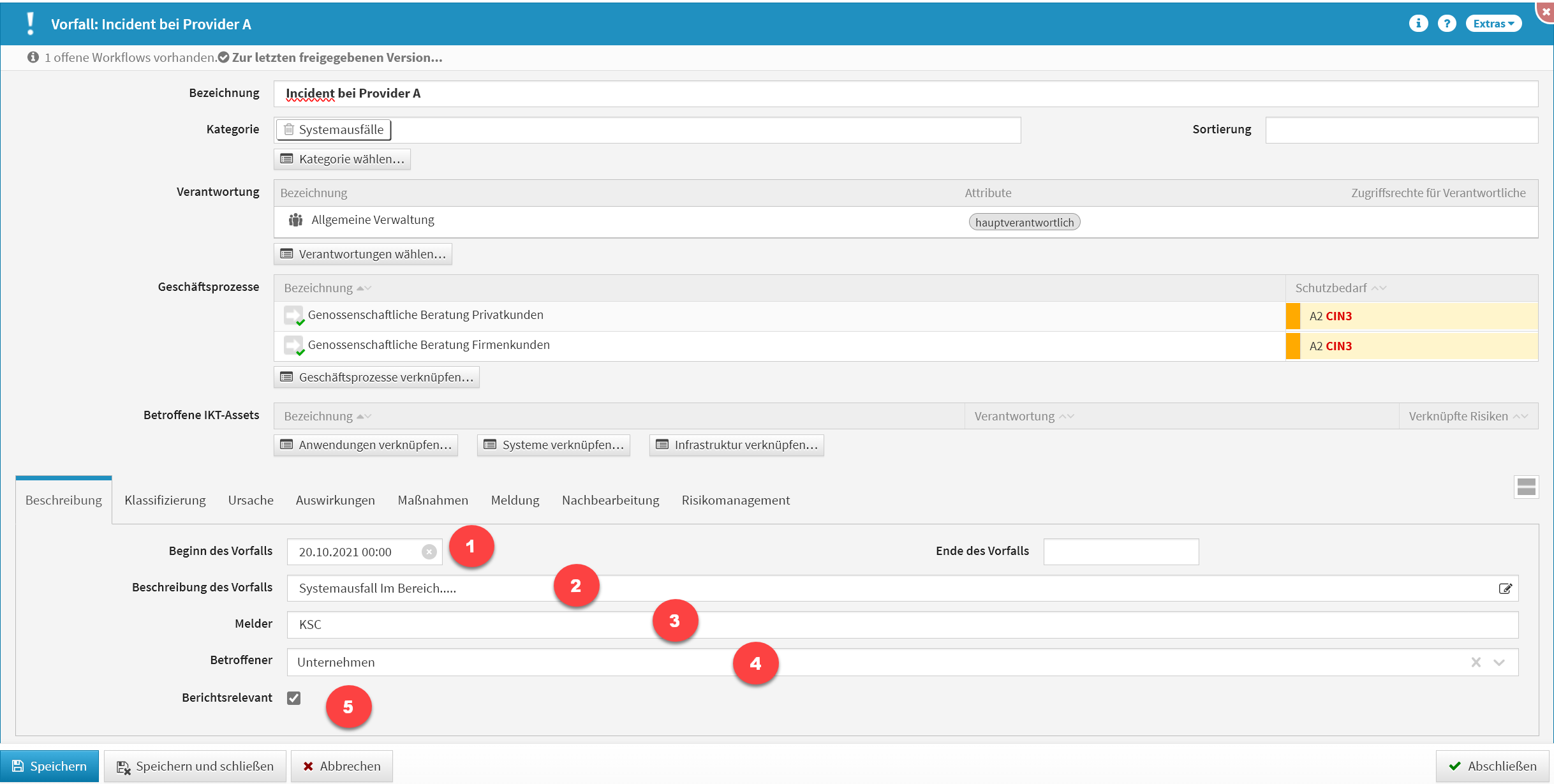

Im Reiter Beschreibung haben Sie die Möglichkeit, das Datum und die Uhrzeit zu Beginn- und Endzeiten des Vorfalls (1) und die Beschreibung(2) des Vorfalls anzugeben. Ebenso wer den Vorfall gemeldet(3) hat, wer Betroffener(4) ist und ob der Vorfall berichtsrelevant(5) ist.

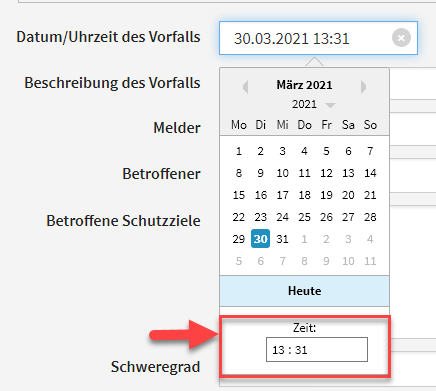

An einem Sicherheitsvorfall kann zusätzlich zum Datum (1) auch die Uhrzeit mit erfasst werden.

Abbildung: Erfassung der Uhrzeit am Sicherheitsvorfall

Unter Betroffener(4) haben Sie folgende Auswahlmöglichkeiten:

|

Betroffener |

|---|

|

Unternehmen |

|

Rechenzentrale |

|

Kunde |

|

Dienstleister |

Das Ankreuzen des Feldes “Berichtsrelevant” (5) Überführt diesen Vorgang in das Berichtswesen.

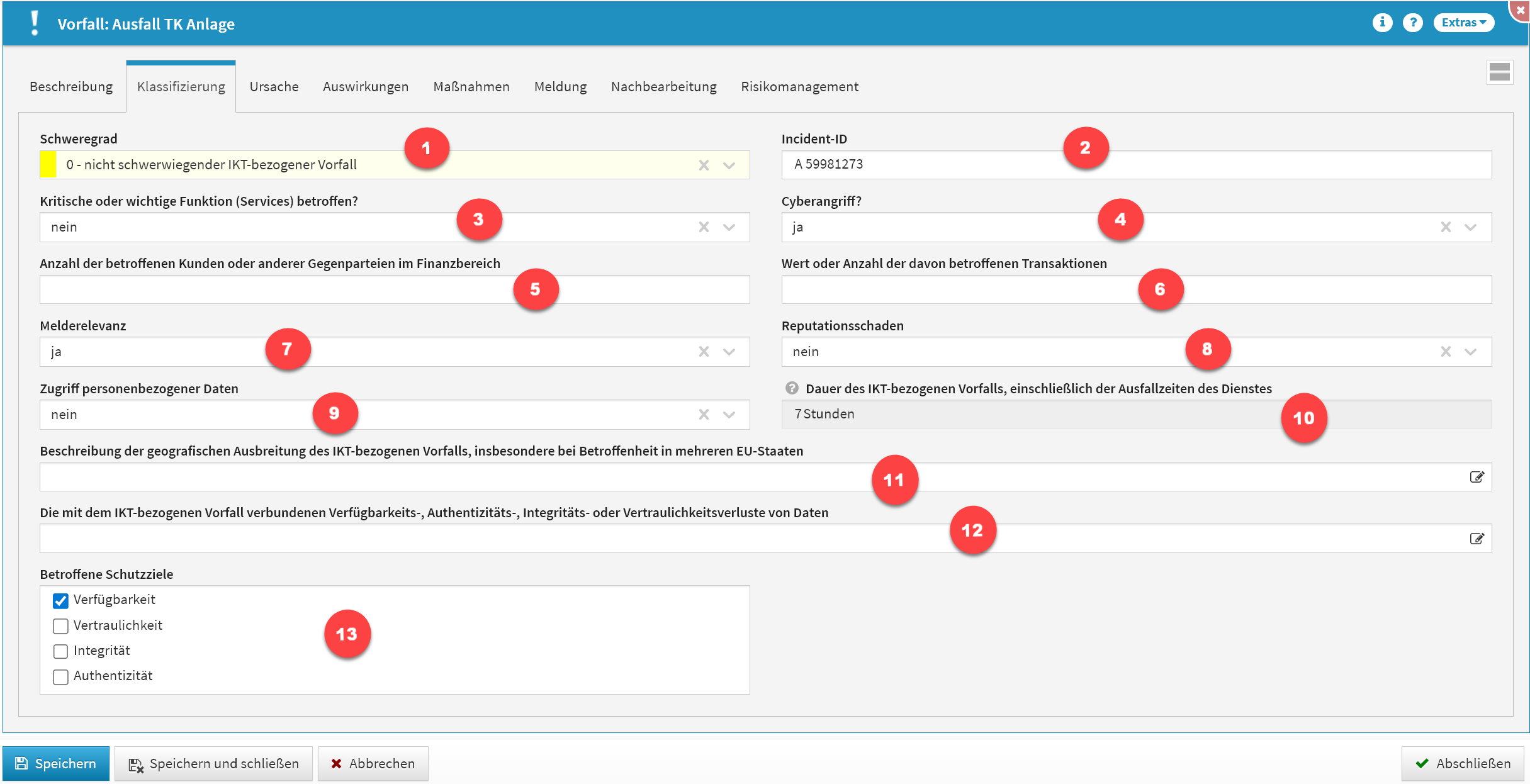

Reiter "Klassifizierung"

Für die Bewertung des Schweregrad(1) haben Sie folgende Auswahlmöglichkeiten:

Für die neuen Schweregradstufen gibt es eine Migrationsroutine für die Altdaten. Die bisher an Sicherheitsvorfällen erfassten 4 Schweregradstufen werden folgendermaßen umgestellt:

0 - keine Relevanz → bleibt bestehen

1 - Geringfügiger Informationssicherheitsvorfall → wird zu 0

2 - Wesentlicher Informationssicherheitsvorfall → wird zu 0

3 - Schwerwiegender Informationssicherheitsvorfall → wird zu 1

Sie können eine Incident-ID (2) erfassen. Die Frage, ob eine kritische oder wichtige Funktion (Service) (3) betroffen ist, wird mit der Auswahl “ja” oder “nein” beantwortet ebenso wie die Frage, ob es sich um einen Cyberangriff (4) handelt. Weitere Angaben zur Anzahl der betroffenen Kunden (5) bzw. dem Wert oder Anzahl der von dem Vorfall betroffenen Transaktionen (6) können Sie in den jeweiligen Feldern frei eingeben.

Die Antworten auf die Fragen nach der Melderelevanz (7) , Reputationsschaden (8) und ob auf personenbezogene Daten (9) zugegriffen worden sind jeweils mit “ja” oder “nein” vorgegeben.

Die Dauer des IKT-bezogenen Vorfalls (10) wird automatisch auf Basis des erfassten Zeitpunktes zwischen Beginn und Ende des Vorfalles auf dem Reiter “Beschreibung” ermittelt.

Die Beschreibung der geografischen Ausbreitung des IKT bezogenen Vorfalls (11) und die mit dem IKT-bezogenen Vorfall verbundenen Verfügbarkeits-, Authentizitäts-, Integritäts- oder Vertraulichkeitsverluste von Daten (12) erfassen Sie in den jeweiligen Freitextfeldern. Die von dem Vorfall betroffenen Schutzziele (13) werden mit Klick in das Ankreuzfeld ausgewählt.

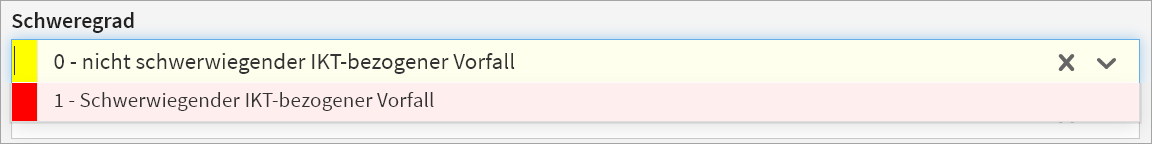

Reiter "Ursache"

Im Reiter Ursache haben Sie die Möglichkeit, eine Beschreibung der Ursache des Vorfalls zu hinterlegen. Es kann auch dokumentiert werden, ob der Vorfall durch eine regelbasierte Auswertung (ja/nein) entdeckt wurde. Ebenso können weitere Angaben zur Entdeckung in einem separaten Feld beschrieben werden.

Bei Sicherheitsvorfällen und bei sicherheitsrelevanten Ereignissen kann auch eine Schwachstellennummer (CVE) im betreffenden Feld gepflegt werden. Die CVE-Nummer wird in den Auswertungen zu diesen Objekten mit angezeigt.

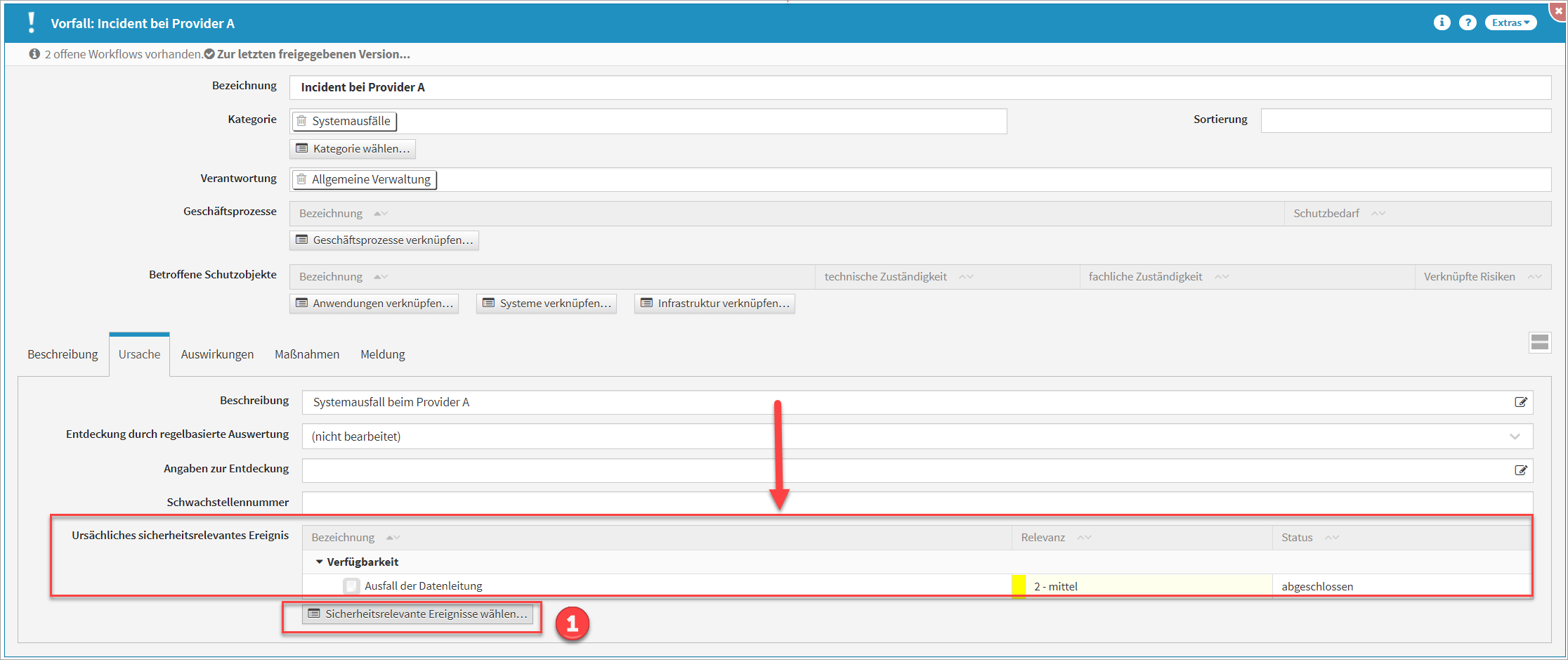

Abbildung: Vorfall anlegen - Ursache

Wird ein Sicherheitsvorfall über ein sicherheitsrelevantes Ereignis erstellt, wird Ihnen im Reiter Ursache der Hinweis auf das verknüpfte sicherheitsrelevante Ereignis im unteren Teil der Maske angezeigt.

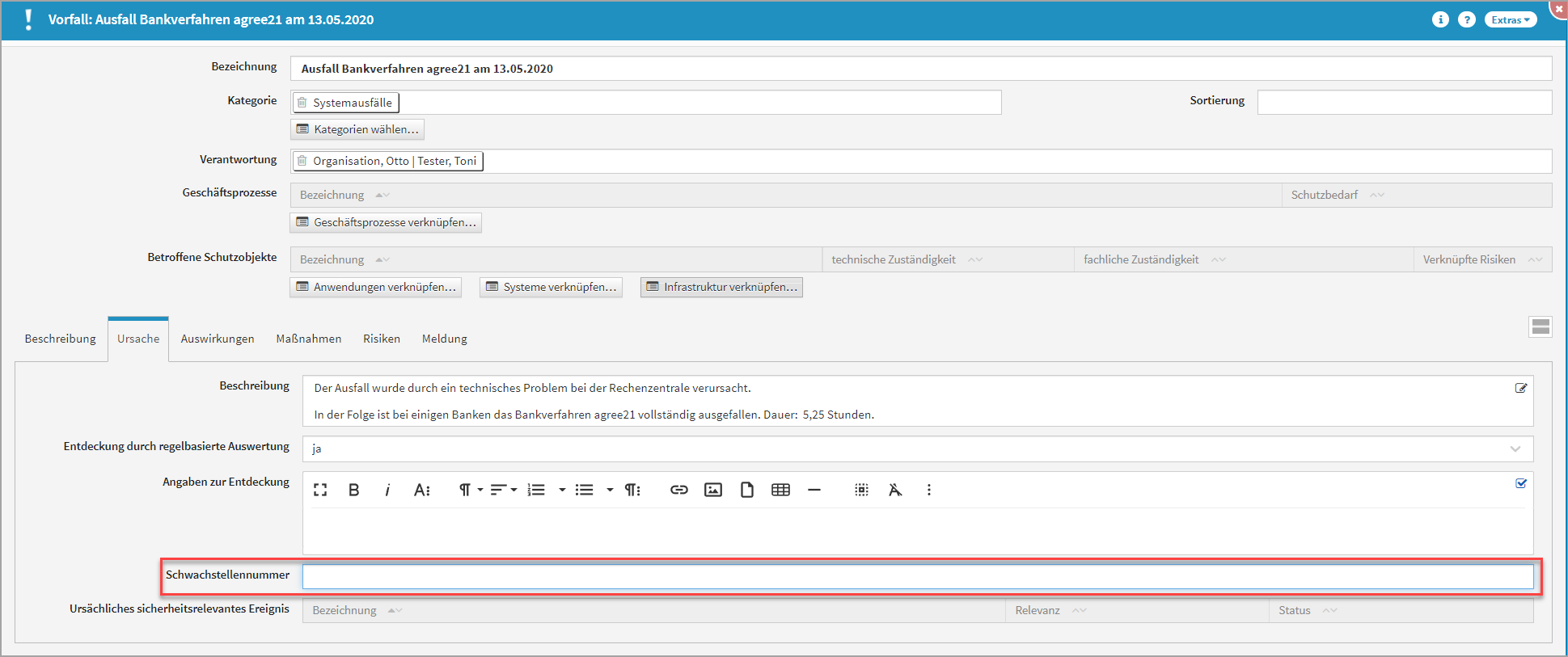

Reiter "Auswirkungen"

Im Reiter Auswirkungen kann der Schaden(1), die Auswirkungen(2) und die wirtschaftliche Auswirkungen des Vorfalls, insbesondere direkte und indirekte Kosten und Verluste(3) des Vorfalls beschrieben werden. Hierfür stehen, wie auch bei der Beschreibung der Ursache, Freitextfelder zur Verfügung.

Analog zu den Auswahlfeldern bei der Anlage eines Vorfalls wählen Sie die IKT-Assets aus, die von dem Informationssicherheitsvorfall zusätzlich betroffen sein können(4) und für welche IKT-Assets Schäden und Folgeschäden nicht ausgeschlossen werden können (5).

In weiteren Freitextfeldern werden ergänzende Fragen beantwortet:

-

Wie hoch ist oder kann der durch den IKT-bezogenen Vorfall verursachte direkte Schaden oder Folgeschaden sein, ? Dabei ist insbesondere die Abhängigkeit der verschiedenen IT-Systeme und IT-Anwendungen zu beachten.(7)

-

Wodurch wurde der IKT-bezogene Vorfall ausgelöst (z. B. durch Unachtsamkeit, Angreifer oder Ausfall der Infrastruktur)?(8)

-

Wann und an welcher Stelle hat sich der IKT-bezogene Vorfall ereignet? Dies kann auch weit vor der ersten Beobachtung des Vorfalls liegen.(9)

Ob durch den IKT-bezogenen Vorfall auch externe Dritte betroffen(10) bzw. ob Informationen über den IKT-bezogenen Vorfall bereits an die Öffentlichkeit gedrungen sind(11) , wird mit “ja” oder “nein” beantwortet.

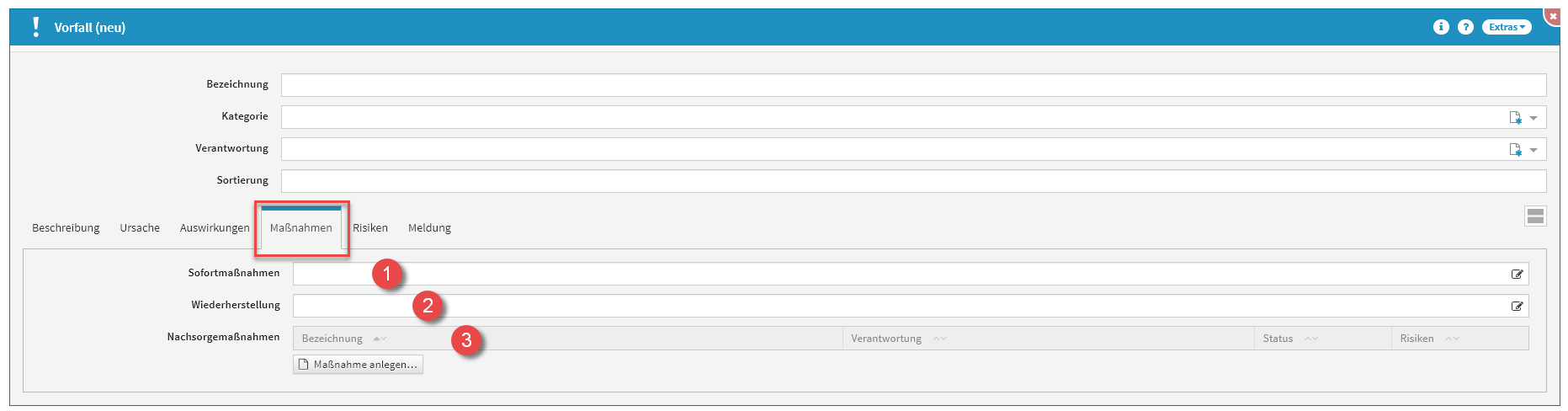

Reiter "Maßnahmen"

Im Reiter Maßnahmen können die Sofortmaßnahmen(1) und die Maßnahmen zur Wiederherstellung(2) des Vorfalls beschrieben werden. Hierfür stehen erneut Freitextfelder zur Verfügung. Außerdem ist es möglich, Nachsorgemaßnahmen(3) anzulegen und mit dem aktuellen Vorfall zu verknüpfen.

Abbildung: Vorfall anlegen - Maßnahmen

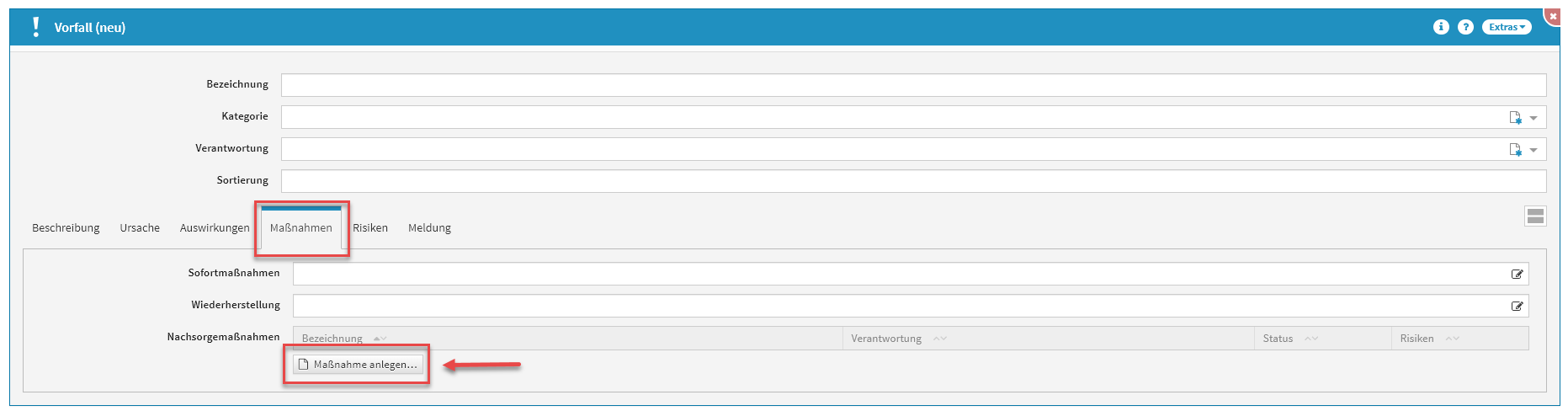

Anlegen einer Nachsorgemaßnahme

Zum Anlegen einer Nachsorgemaßnahme nutzen Sie bitte die Schaltfläche Maßnahme anlegen.

Abbildung: Maßnahmen Schaltflächen

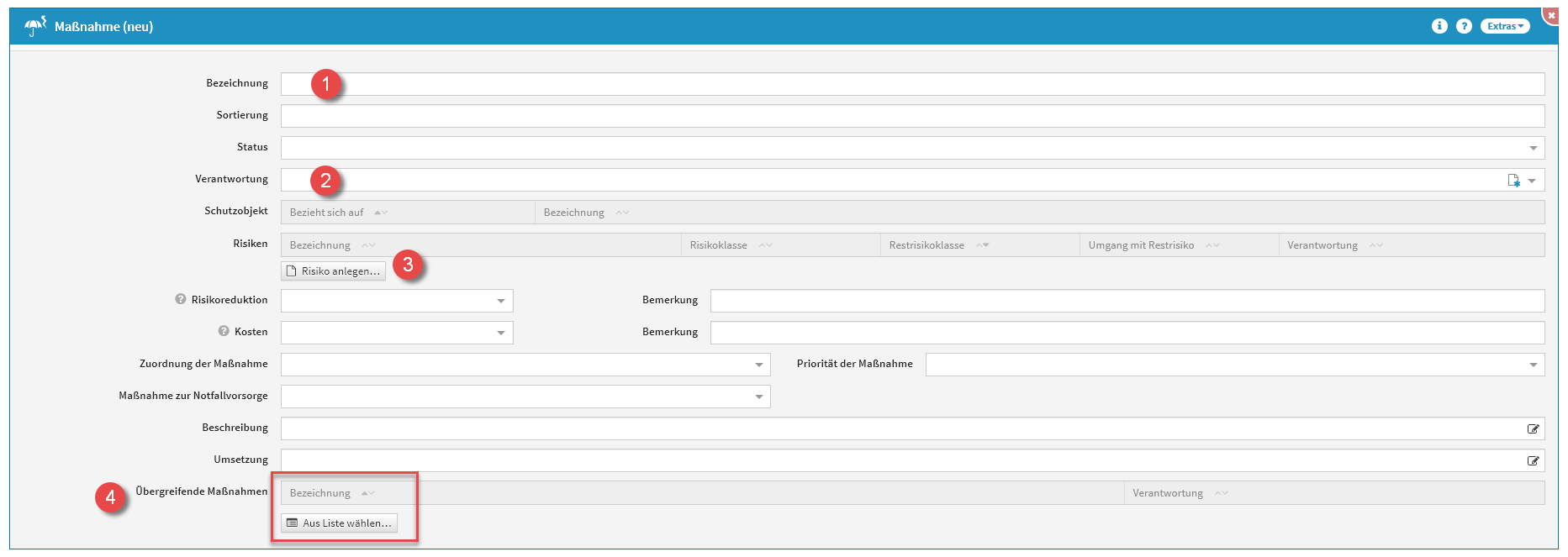

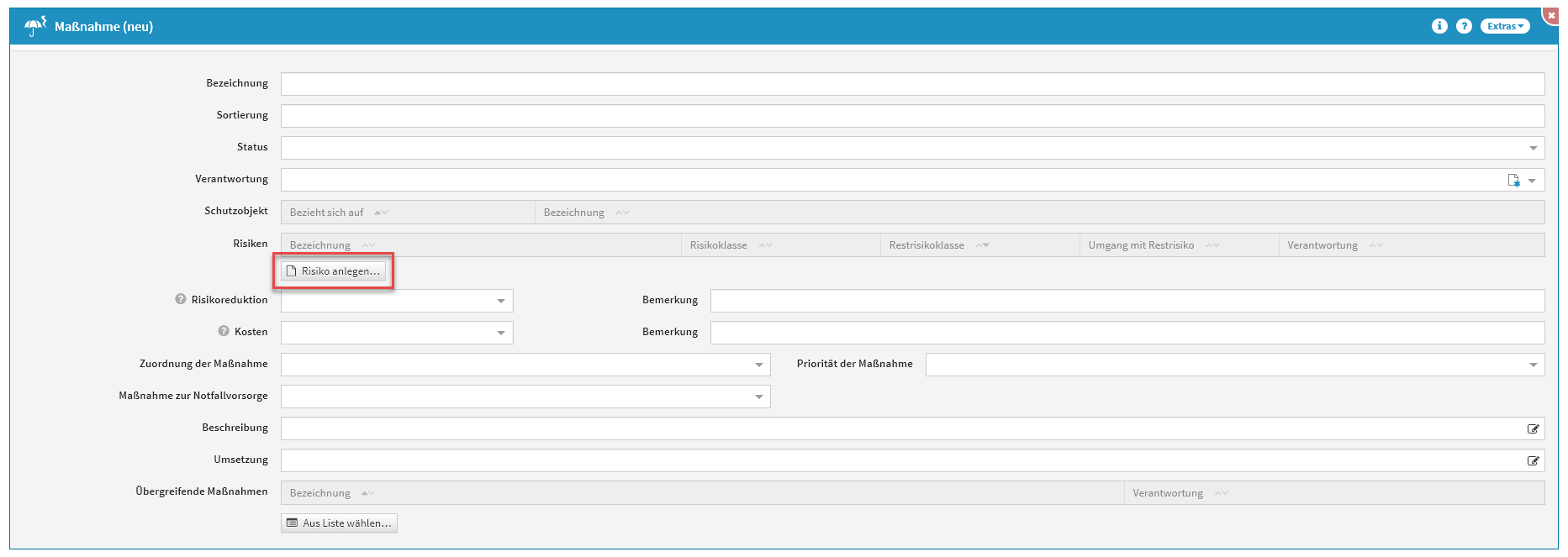

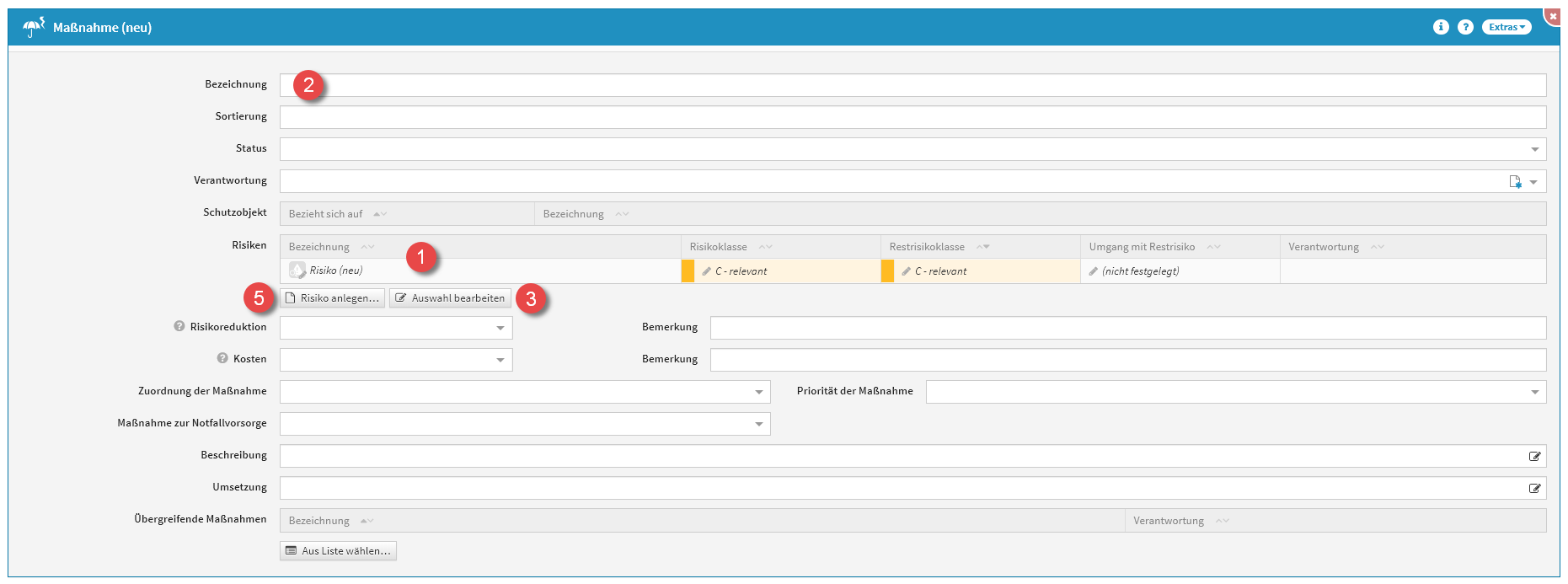

Bei der Erstellung bzw. der Bearbeitung einer Maßnahme können verschiedene Verknüpfungen vorgenommen werden. Eine Maßnahme wird üblicherweise mit der Verantwortung(2) verknüpft, welche für diese Maßnahme zuständig ist. Unter Risiken können Sie ein neues Risiko anlegen(3). Bitte geben Sie eine aussagekräftige Bezeichnung(1) für das Risiko an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern. Unter Schutzobjekt wird hier nichts angegeben, da sich die Maßnahme am Vorfall befindet, nicht an Schutzobjekten.

Abbildung: Maßnahme anlegen

Eine Übersicht aller Nachsorgemaßnahmen befindet sich im Menü unter Reporting - Auswertungen - Reiter Maßnahmen - Übersicht Nachsorgemaßnahmen aus Vorfällen.

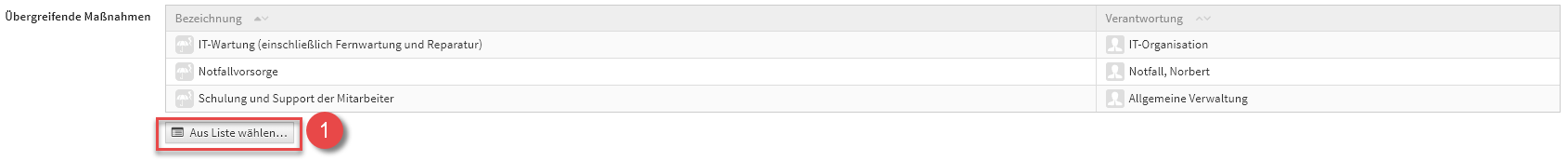

Übergreifende Maßnahmen

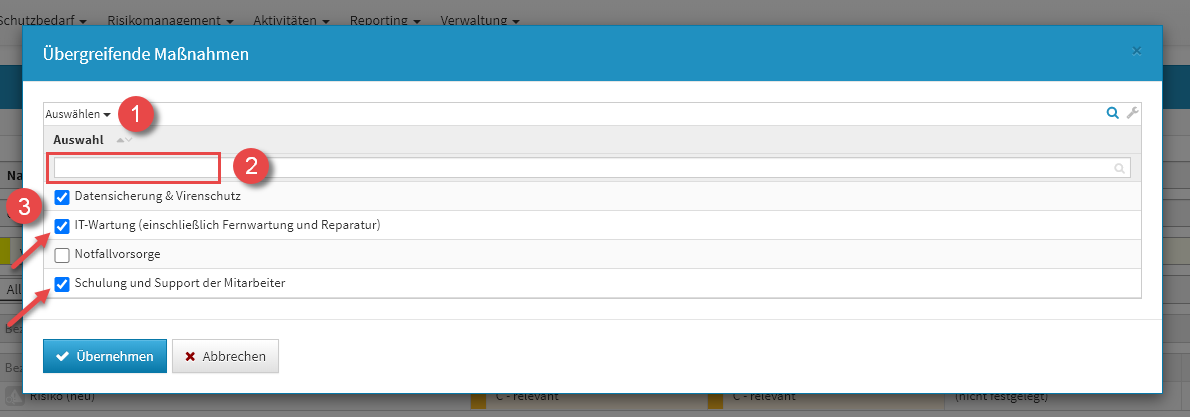

An der neuen Maßnahme haben Sie außerdem die Möglichkeit Übergreifende Maßnahmen(4) zu verknüpfen, dies macht die Schaltfläche Aus Liste wählen möglich.

Ein Dialog-Fenster öffnet sich, in welchem Sie die Möglichkeit haben, eine Mehrfachauswahl an Übergreifenden Maßnahmen zu treffen, welche Sie verknüpfen möchten. Sie können über die Auswahl eine Übergreifende Maßnahme oder auch mehrere Übergreifende Maßnahmen auswählen, welche Sie über die Schaltfläche Übernehmen der betreffenden Maßnahme zuordnen. Über die Schaltfläche Auswählen(1) können Sie zum Beispiel alle Übergreifenden Maßnahmen auswählen. Ebenfalls steht Ihnen ein Suchfeld(2) zur Verfügung. Klassisch ist die Auswahl über die Checkbox(3) zu treffen.

Abbildung: Übergreifende Maßnahmen Dialog

Es handelt sich hierbei um eine Verknüpfung zu den bereits bestehenden Übergreifenden Maßnahmen, nicht um Kopien.

Abbildung: Übergreifende Maßnahmen

Möchten Sie die Verknüpfung der Übergreifenden Maßnahmen an der Maßnahme wieder aufheben, ist dies erneut über die Schaltfläche Aus Liste wählen(1) möglich. Das Dialog-Fenster zur Auswahl öffnet sich erneut und Sie können die Übergreifenden Maßnahmen einfach wieder abwählen.

Eine Übersicht aller Übergreifenden Maßnahmen befindet sich im Menü unter Risikomanagement - Übergreifende Maßnahmen. Hier besteht auch die Möglichkeit Übergreifende Maßnahmen anzulegen.

Anlegen eines Risikos

Allgemein

Zum Anlegen eines Risikos an der Nachsorgemaßnahme nutzen Sie bitte die Schaltfläche Risiko anlegen.

Abbildung: Maßnahme anlegen - Schaltfläche Risiko anlegen

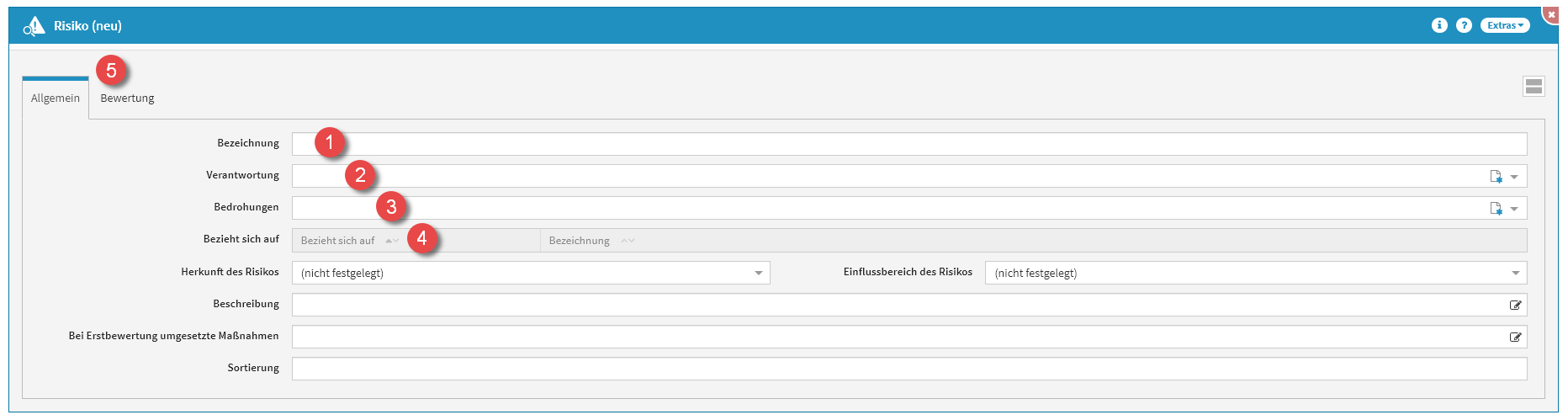

Bei der Erstellung bzw. der Bearbeitung eines Risikos können verschiedene Verknüpfungen vorgenommen werden. Ein Risiko wird üblicherweise mit der Verantwortung(2) und der Bedrohung(3) verknüpft, auf welchen es aufbaut. Bitte geben Sie eine aussagekräftige Bezeichnung(1) für das Risiko an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern. Unter Bezieht sich auf(4) wird nichts angegeben, da sich das Risiko an der Nachsorgemaßnahme am Vorfall befindet, nicht an Schutzobjekten.

Die übrigen Felder sind zur besseren Übersicht in Reitern(5) zusammengefasst. In der Abbildung ist der Reiter Allgemein aufgeklappt. Der aktive Reiter wird durch einen farbigen Balken hervorgehoben.

Abbildung: Anlegen eines neuen Risikos

Bewertung

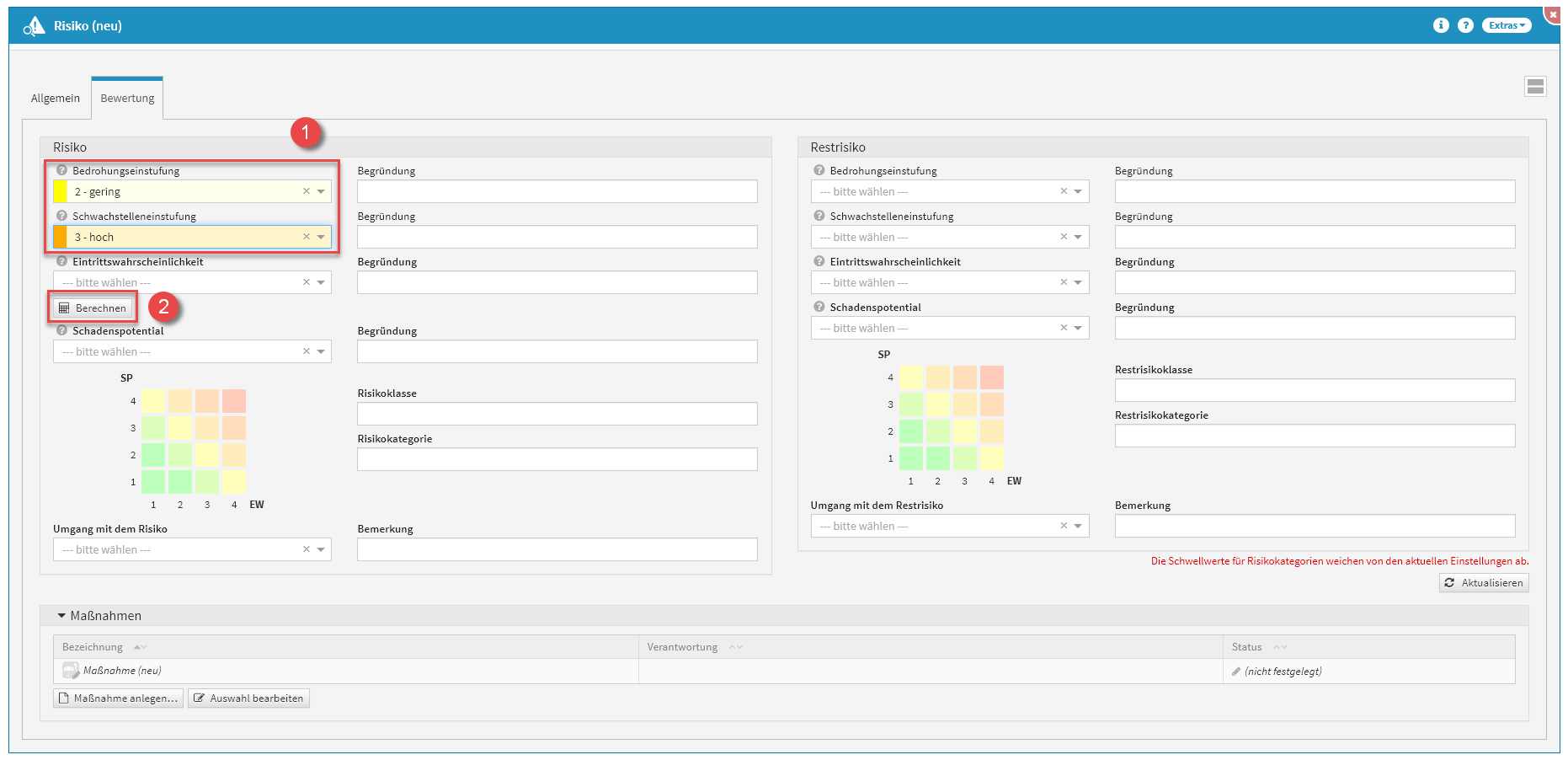

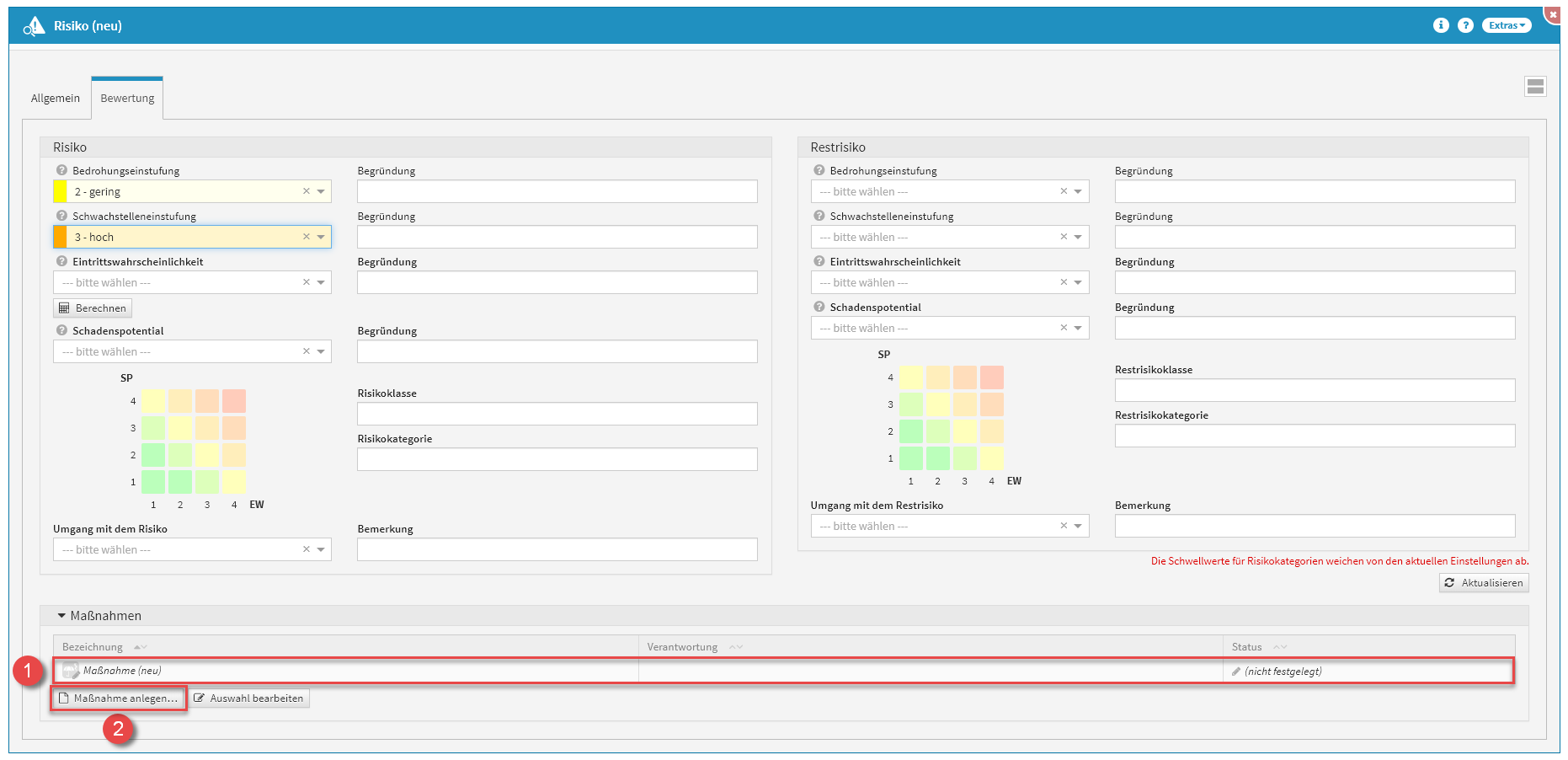

Zu jedem Risiko kann eine Bewertung hinterlegt werden. Die Bewertung bietet die Möglichkeit, verschiedene Kenngrößen des Risikos zu klassifizieren. Beim Erstellen einer Bewertung können Sie verschiedene Einstufungen vergeben.

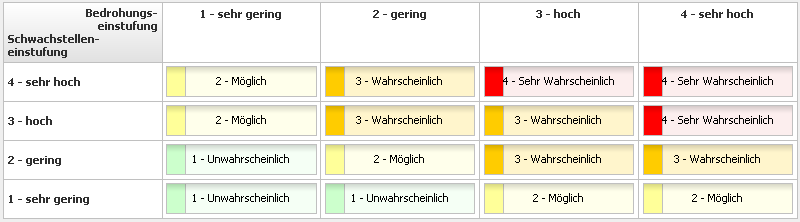

Die Eintrittswahrscheinlichkeit sowohl des Risikos als auch des Restrisikos kann im Reiter Bewertung nach Auswahl der Bedrohungseinstufung(1) und der Schwachstelleneinstufung(1) berechnet(2) werden.

Abbildung: Risiko und das Berrechnen der Eintrittswahrscheinlichkeit

Die Einstufung kann in 4 verschiedenen Stufen(1) gesetzt werden (sehr gering, gering, hoch und sehr hoch).

Die Werte für Eintrittswahrscheinlichkeit und das zu erwartende Schadensausmaß sollten dabei als Kern-Indikatoren dienen.

Die Berechnung der Eintrittswahrscheinlichkeit erfolgt gemäß der nachfolgend abgebildeten Matrix aus Bedrohungs- und Schwachstelleneinstufung.

Abbildung: Matrix Eintrittswahrscheinlichkeit

Für die Einstufungen des Schadenpotentials bei Risikobewertungen stehen folgende Einstufung zur Verfügung:

1 - niedrig (Die Schadenswirkung ist minimal)

2 - mittel (Die Schadenswirkung ist gering)

3 - hoch (Die Schadenswirkung ist beträchtlich)

4 - sehr hoch (Die Schadenswirkung ist geschäftskritisch)

Maßnahme am Risiko

Die Nachsorgemaßnahme, an welcher dieses Risiko erfasst wurde, wird hier automatisch verknüpft und dargestellt(1). Es können zusätzlich weitere Maßnahmen in beliebiger Anzahl angelegt werden. Welche oder wie viele Maßnahmen empfohlen werden, hängt von den Anforderungen des Objekts ab.

Zum Anlegen einer Maßnahme nutzen Sie bitte die Schaltfläche Maßnahme anlegen(2).

Abbildung: Maßnahmen am Risiko

Beim Erstellen einer Maßnahme aus einem Risiko, wird das betreffende Risiko sofort in diese Maßnahme mit übernommen(1). Die Verknüpfung mit einem Risiko ist bei Anlage einer Maßnahme erforderlich. Bitte geben Sie eine aussagekräftige Bezeichnung(2) für die Maßnahme an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern.

Abbildung: Anlegen einer Maßnahme

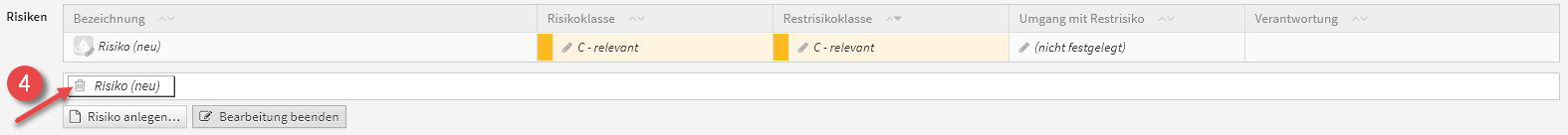

Möchten Sie die die Auswahl der Risiken bearbeiten, nutzen Sie bitte die Schaltfläche Auswahl bearbeiten(3), um ein Risiko über das Symbol des Mülleimers(4) zu entfernen. Über die Schaltfläche Risiko anlegen(5) können Sie weitere Risiken an der Maßnahme anlegen.

Achten Sie auch auf die Vergabe einer Verantwortung.

Status der Maßnahme

Jede Änderung am Objekt kann verschiedene Status-Zustände annehmen. Für den Status stehen Ihnen folgende Status zur Verfügung:

|

Status |

Bedeutung |

|---|---|

|

vorgesehen |

Die verfahrensspezifische Maßnahme ist vorgesehen. |

|

in Bearbeitung |

Die verfahrensspezifische Maßnahme ist in Bearbeitung. |

|

in Prüfung |

Die verfahrensspezifische Maßnahme ist in Prüfung. |

|

implementiert |

Die verfahrensspezifische Maßnahme ist fertig bearbeitet. |

|

verworfen |

Die verfahrensspezifische Maßnahme wurde verworfen. |

Die neue Nachsorgemaßnahme können Sie zum Abschluss freigeben und es wird automatisch eine Wiedervorlage erstellt.

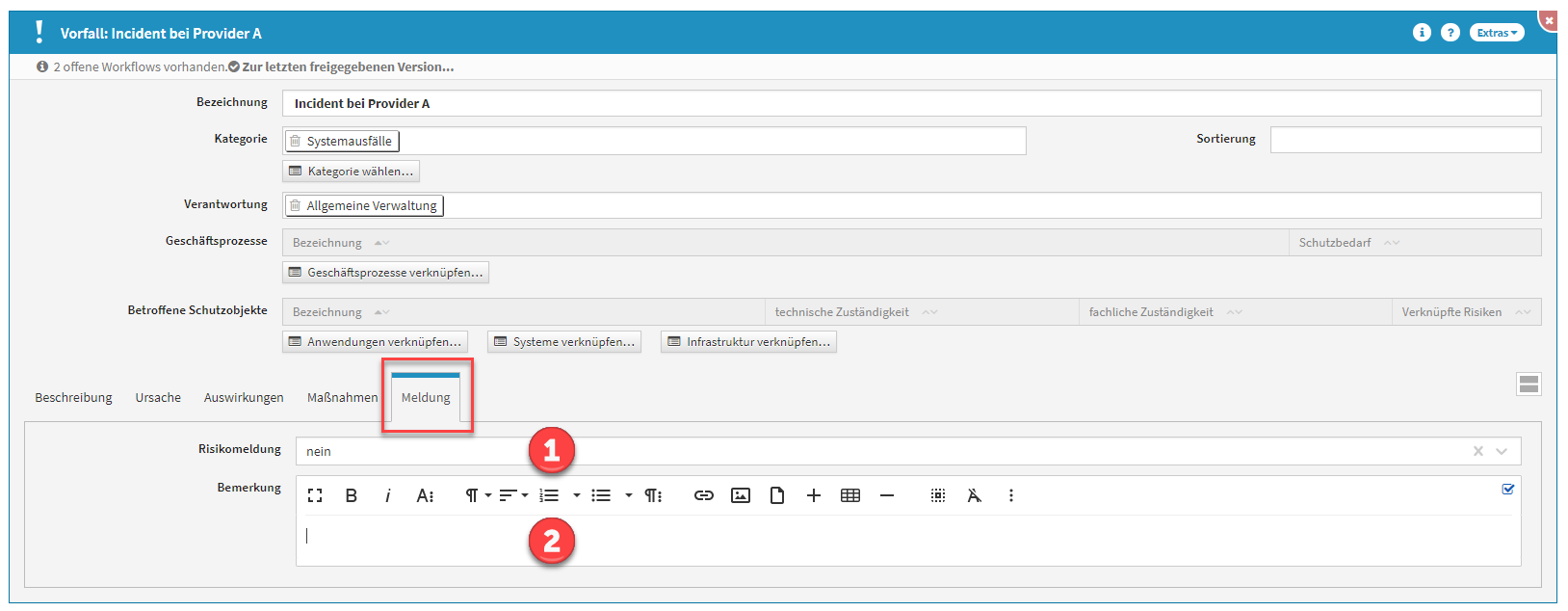

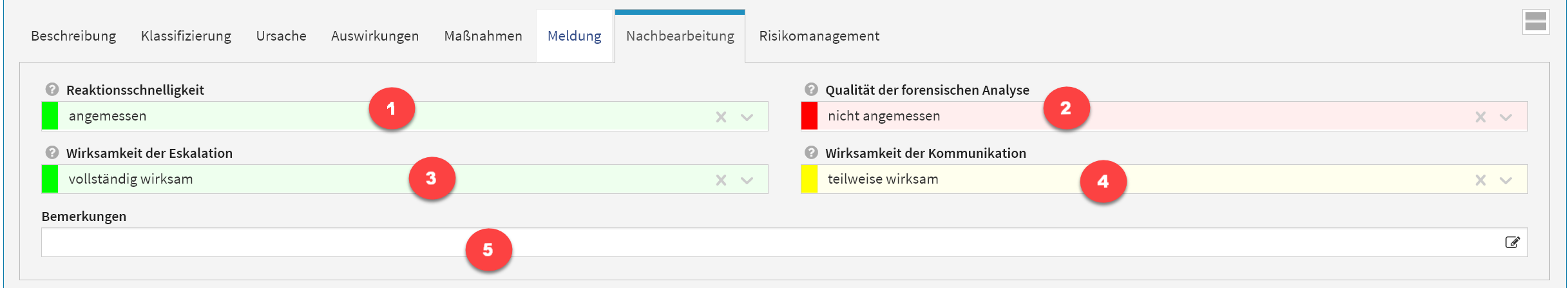

Reiter "Meldung"

Im Reiter Meldung haben Sie die Möglichkeit für das Abgeben eine Risikomeldung(1) und einer Bemerkung(2).

Abbildung: Reiter Meldung

Reiter “Nachbearbeitung”

Im Reiter “Nachbearbeitung” bewerten Sie die Erkenntnisse aus dem Vorfall nach DORA Kriterien

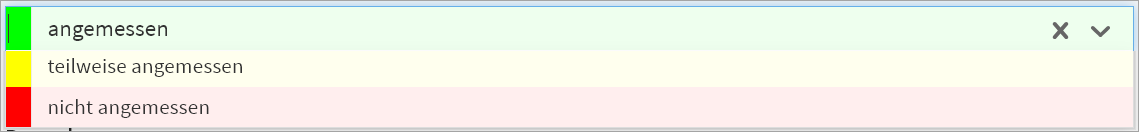

Gemäß DORA Art. 13 Abs. 2 a) bewerten Sie die Reaktionsgeschwindigkeit(1) bezogen auf die Schnelligkeit bei der Reaktion auf Sicherheitswarnungen und bei der Bestimmung der Auswirkungen von IKT-bezogenen Vorfällen und ihrer Schwere, Die Angaben gem. DORA Art. 13 Abs. 2 b) hinsichtlich Qualität und Schnelligkeit bei der Durchführung forensischer Analysen, sofern dies als zweckmäßig erachtet wird, bewerten Sie im Feld “Qualität der forensischen Analyse”(2).

Zur Auswahl stehen Ihnen hier die Kriterien

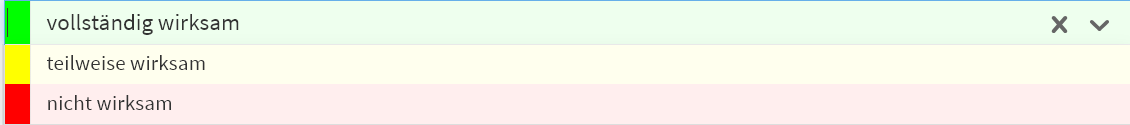

Die Wirksamkeit der Eskalation (DORA Art. 13 Abs. 2 c)) bezieht sich die Wirksamkeit der Eskalation von Vorfällen innerhalb des Finanzunternehmens und die Wirksamkeit der Kommunikation (DORA Art. 13 Abs. 2 d)) bezieht sich auf die Wirksamkeit interner und externer Kommunikation. Hier stehen Ihnen folgende Optionen für die Bewertung zur Auswahl:

Im Freitextfeld “Bemerkungen”(5) können Sie Ihre Auswahl begründen.

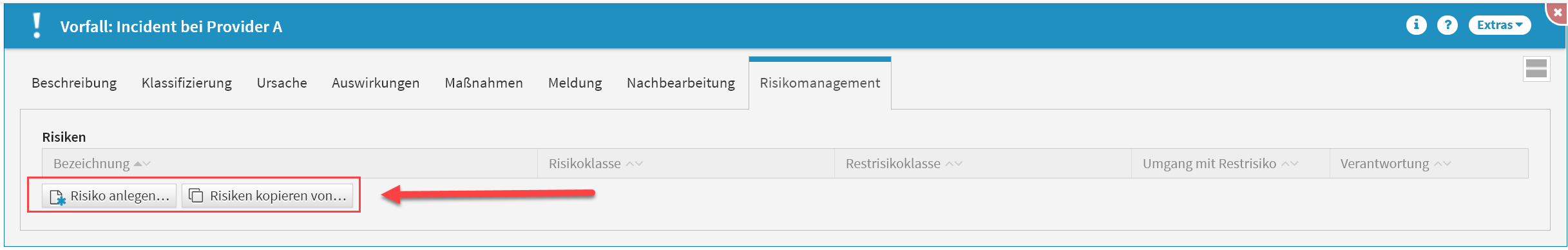

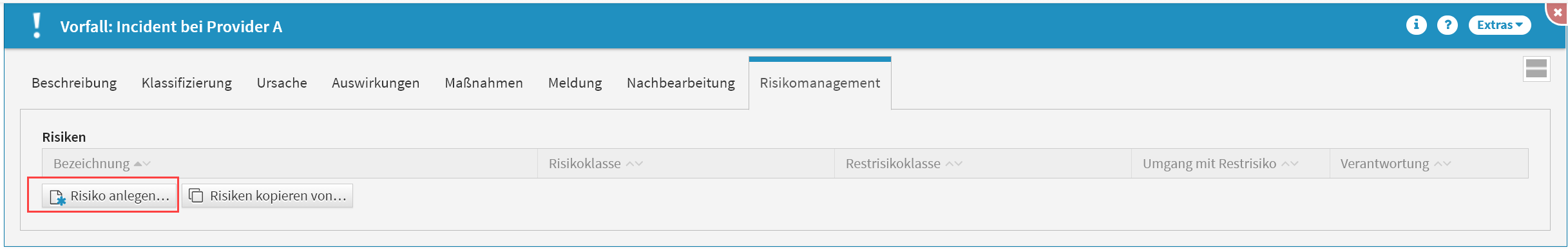

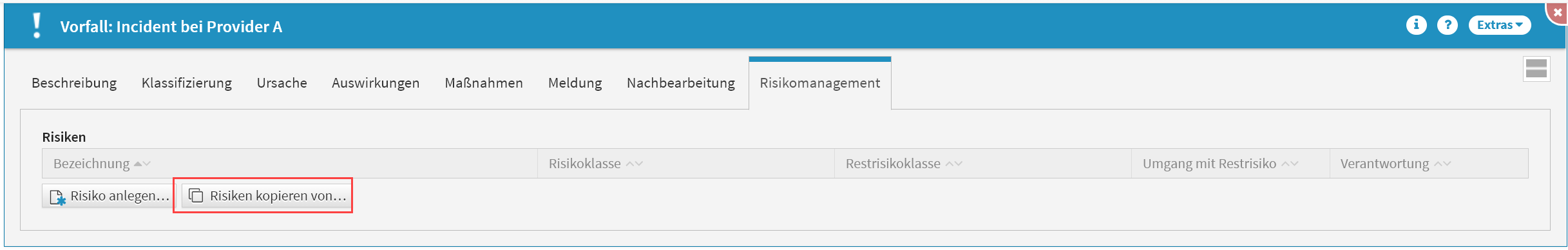

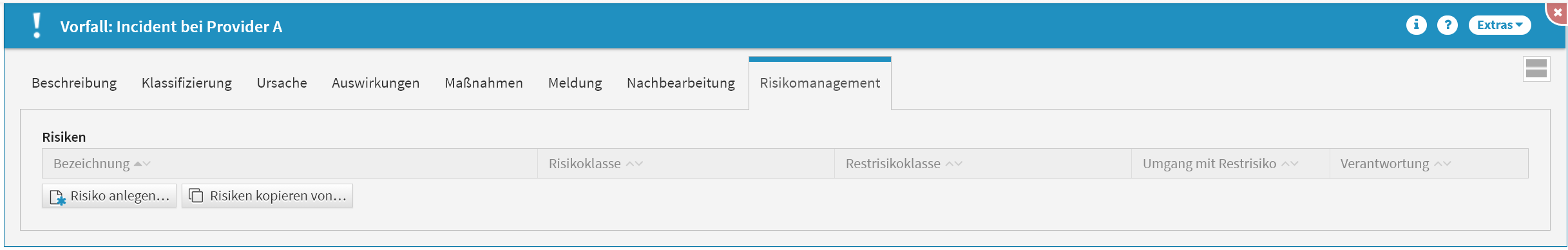

Reiter "Risikomanagement"

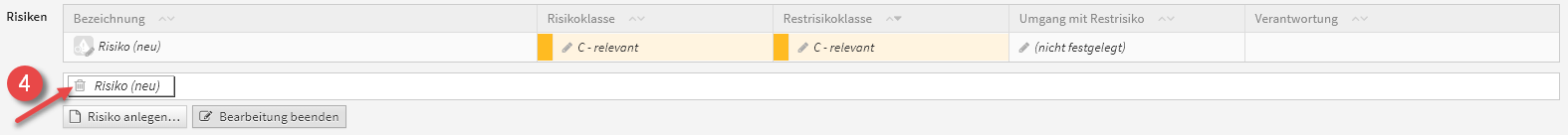

Im Reiter Risiken haben Sie die Möglichkeit, Risiken anzulegen und zu kopieren. Hierfür stehen Ihnen die entsprechenden Schaltflächen Risiko anlegen und Risiken kopieren von zur Verfügung.

Anlegen eines Risikos

Allgemein

Zum Anlegen eines Risikos nutzen Sie bitte die Schaltfläche Risiko anlegen.

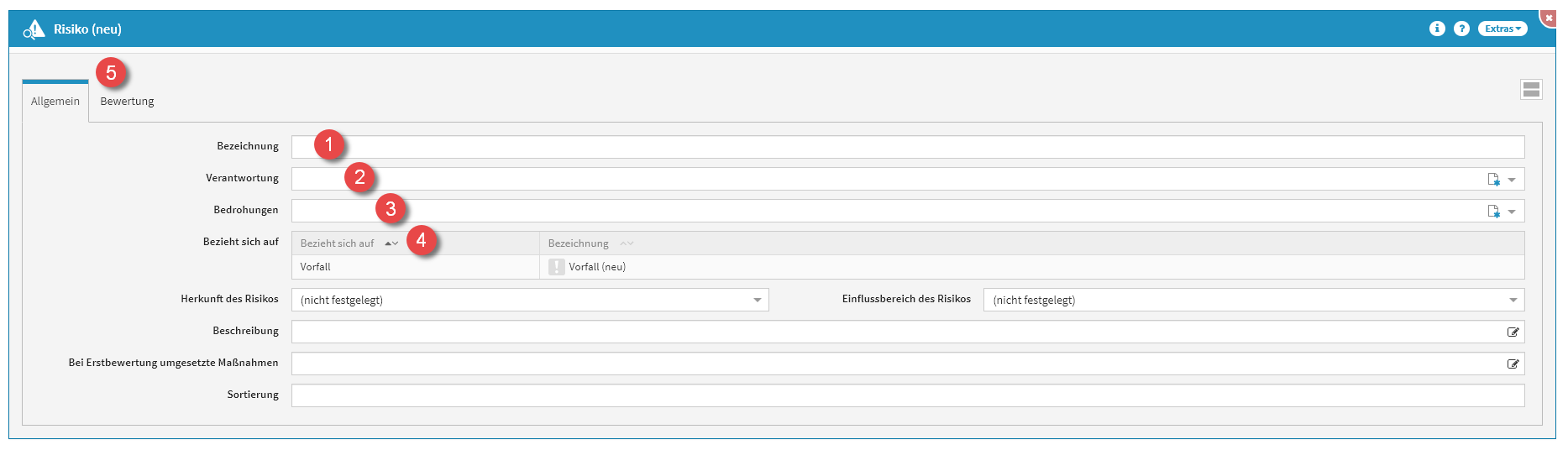

Bei der Erstellung bzw. der Bearbeitung eines Risikos können verschiedene Verknüpfungen vorgenommen werden. Ein Risiko wird üblicherweise mit der Verantwortung(2) und der Bedrohung(3) verknüpft, auf welchen es aufbaut. Bitte geben Sie eine aussagekräftige Bezeichnung(1) für das Risiko an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern. Unter Bezieht sich auf(4) ist der Vorfall ersichtlich, an welchem Sie gerade das Risiko anlegen.

Die übrigen Felder sind zur besseren Übersicht in Reitern(5) zusammengefasst. In der Abbildung ist der Reiter Allgemein aufgeklappt. Der aktive Reiter wird durch einen farbigen Balken hervorgehoben.

Abbildung: Anlegen eines neuen Risikos

Bewertung

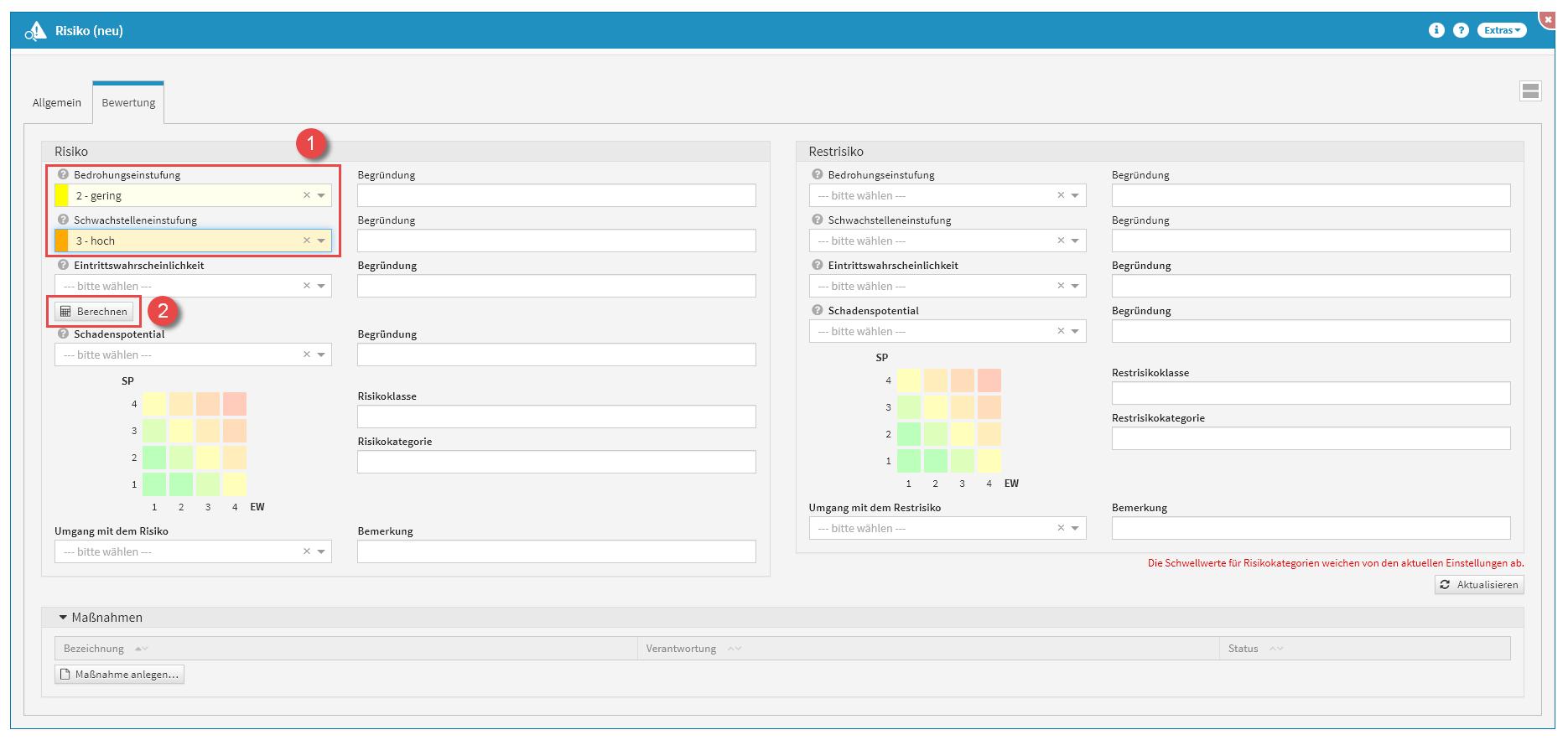

Zu jedem Risiko kann eine Bewertung hinterlegt werden. Die Bewertung bietet die Möglichkeit, verschiedene Kenngrößen des Risikos zu klassifizieren. Beim Erstellen einer Bewertung können Sie verschiedene Einstufungen vergeben.

Die Eintrittswahrscheinlichkeit sowohl des Risikos als auch des Restrisikos kann im Reiter Bewertung nach Auswahl der Bedrohungseinstufung(1) und der Schwachstelleneinstufung(1) berechnet(2) werden.

Abbildung: Risiko und das Berrechnen der Eintrittswahrscheinlichkeit

Die Einstufung kann in 4 verschiedenen Stufen(1) gesetzt werden (sehr gering, gering, hoch und sehr hoch).

Die Werte für Eintrittswahrscheinlichkeit und das zu erwartende Schadensausmaß sollten dabei als Kern-Indikatoren dienen.

Für die Einstufungen des Schadenpotentials bei Risikobewertungen stehen folgende Einstufung zur Verfügung:

1 - niedrig (Die Schadenswirkung ist minimal)

2 - mittel (Die Schadenswirkung ist gering)

3 - hoch (Die Schadenswirkung ist beträchtlich)

4 - sehr hoch (Die Schadenswirkung ist geschäftskritisch)

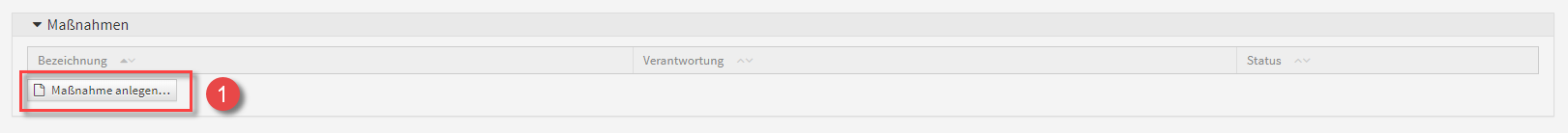

Maßnahme am Risiko

Maßnahmen, welche zur Minderung des Risikos führen, können aus dem Sicherheitskonzept des Auslagerungsnehmers stammen oder vom Bearbeiter festgelegt werden. Es können Maßnahmen in beliebiger Anzahl angelegt werden. Welche oder wie viele Maßnahmen empfohlen werden, hängt von den Anforderungen des Objekts ab.

Zum Anlegen einer Maßnahme nutzen Sie bitte die Schaltfläche Maßnahme anlegen(1).

Abbildung: Schaltfläche Maßnahme anlegen

Beim Erstellen einer Maßnahme aus einem Risiko, wird das betreffende Risiko sofort in diese Maßnahme mit übernommen(1). Die Verknüpfung mit einem Risiko ist bei Anlage einer Maßnahme erforderlich. Bitte geben Sie eine aussagekräftige Bezeichnung(2) für die Maßnahme an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern.

Abbildung: Anlegen einer Maßnahme

Möchten Sie die die Auswahl der Risiken bearbeiten, nutzen Sie bitte die Schaltfläche Auswahl bearbeiten(3), um ein Risiko über das Symbol des Mülleimers(4) zu entfernen. Über die Schaltfläche Risiko anlegen(5) können Sie weitere Risiken an der Maßnahme anlegen.

Achten Sie auch auf die Vergabe einer Verantwortung.

Status

Jede Änderung am Objekt kann verschiedene Status-Zustände annehmen. Für den Status stehen Ihnen folgende Status zur Verfügung:

|

Status |

Bedeutung |

|---|---|

|

vorgesehen |

Die verfahrensspezifische Maßnahme ist vorgesehen. |

|

in Bearbeitung |

Die verfahrensspezifische Maßnahme ist in Bearbeitung. |

|

in Prüfung |

Die verfahrensspezifische Maßnahme ist in Prüfung. |

|

implementiert |

Die verfahrensspezifische Maßnahme ist fertig bearbeitet. |

|

verworfen |

Die verfahrensspezifische Maßnahme wurde verworfen. |

Die neue Maßnahme können Sie zum Abschluss freigeben und es wird automatisch eine Wiedervorlage erstellt.

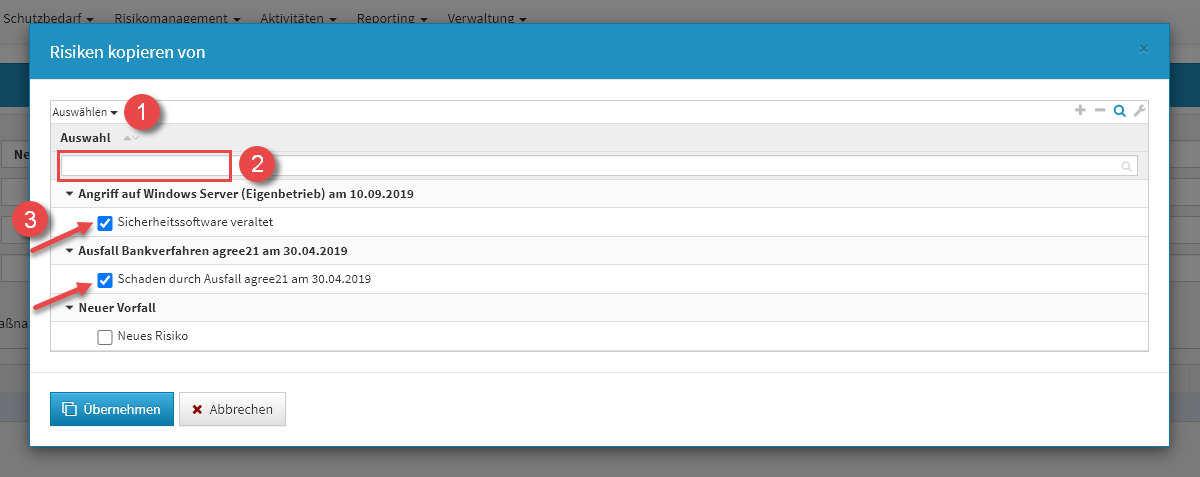

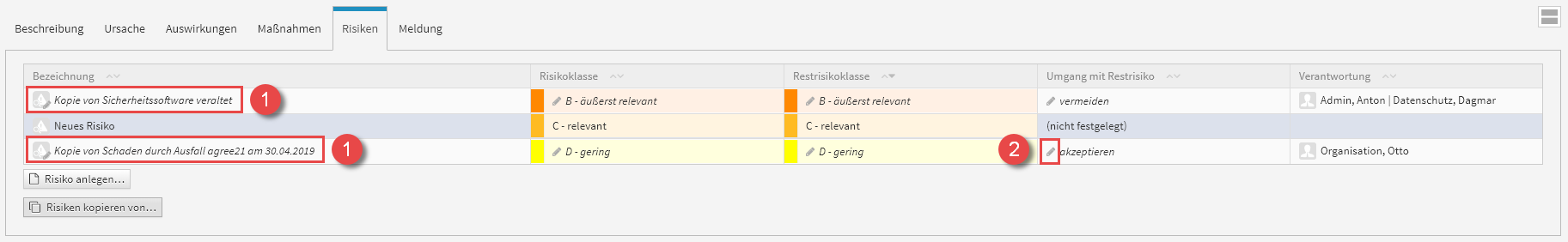

Kopierfunktion von Risiken

Über die Schaltfläche Risiken kopieren von kann eine Kopie eines bereits bestehenden Risikos angelegt werden.

Ein Dialog-Fenster öffnet sich, in welchem Sie die Möglichkeit haben, eine Mehrfachauswahl an Risiken zu treffen, welche Sie kopieren möchten.

Sie können über die Auswahl ein Risiko oder auch mehrere Risiken auswählen, welche Sie über die Schaltfläche Übernehmen dem betreffenden Objekt zuordnen. Über die Schaltfläche Auswählen(1) können Sie zum Beispiel alle Risiken auswählen. Ebenfalls steht Ihnen ein Suchfeld(2) zur Verfügung. Klassisch ist die Auswahl über die Checkbox(3) zu treffen.

Abbildung: Dialog Risiken kopieren

Sofern ein Risiko gewählt wurde, wird die Kopie gleich im Bearbeiten-Modus für die weitere Bearbeitung geöffnet.

Wählen Sie mehrere Risiken aus, werden diese direkt an das entsprechende Objekt eingefügt, befinden sich aber noch im ungespeicherten Zustand (erkennbar an der kursiven Schriftart(1) und dem Stift-Icon(2)).

Es ist notwendig die einzelnen Risiken aufzurufen (alle Textelemente in der Tabelle sind Verlinkungen zum jeweiligen Risiko) und zu speichern. Natürlich können Sie im Risiko selbst auch noch Änderungen vornehmen. Oder Sie speichern den gesamten Vorfall, an welchem die Risiken verknüpft wurden, dann werden diese mit gespeichert.

Abbildung: Reiter Risiken

Reiter “Risikomanagement”

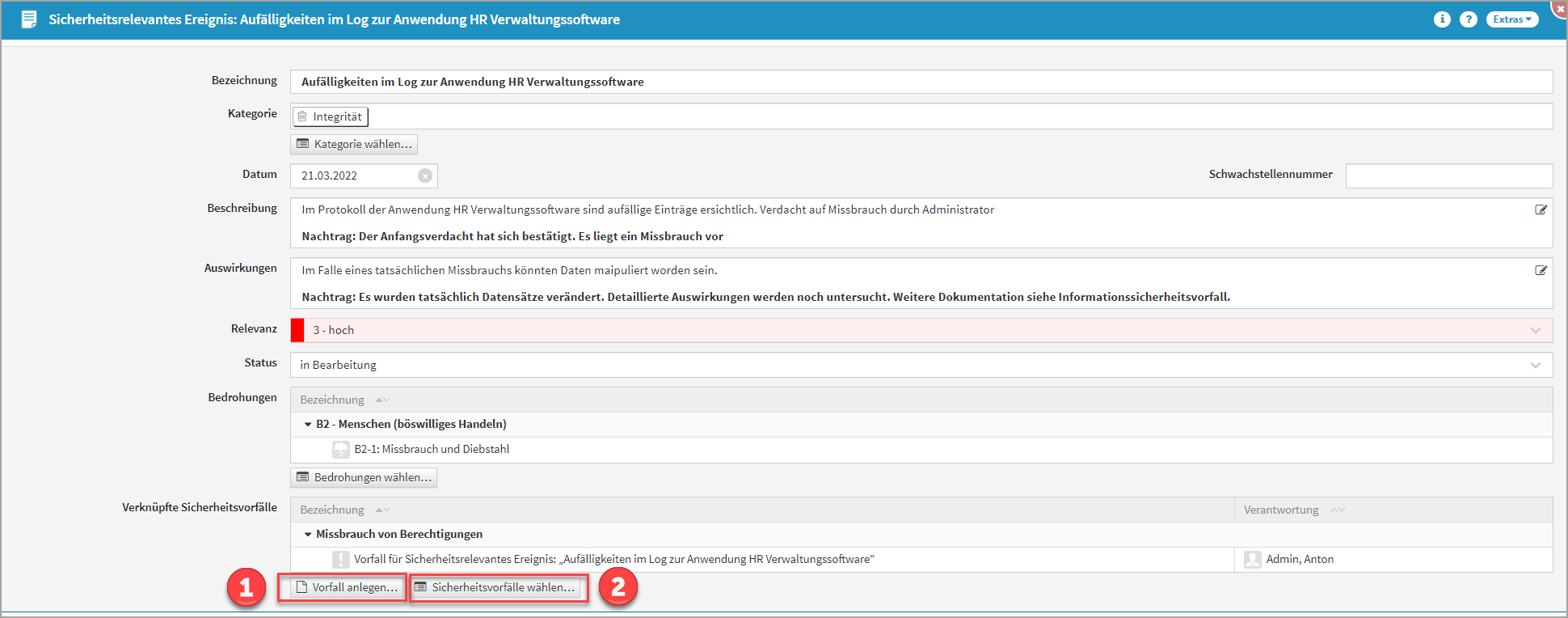

Verknüpfung aus einem sicherheitsrelevanten Ereignissen

Es ist möglich, aus einem sicherheitsrelevanten Ereignis einen Sicherheitsvorfall zu erzeugen. Die relevanten Feldinhalte des Ereignisses werden dabei in den Vorfall übernommen. Aus einem sicherheitsrelevanten Ereignis können Sie über die Schaltfläche Vorfall anlegen ...(1) den Vorgang der Anlage eines Sicherheitsvorfalles starten. Sie gelangen nun zur weiteren Bearbeitung in das neue Objekt Vorfall für Sicherheitsrelevantes Ereignis.

Sie können an einem Sicherheitsrelevanten Ereignis auch einen bereits bestehenden Vorfall über den Button Sicherheitsvorfälle wählen...(2) verknüpfen.

Abbildung: Vorfall aus sicherheitsrelevantem Ereignis anlegen

Das Ereignis und der Vorfall werden miteinander verknüpft. In der Übersicht der Sicherheitsvorfälle ist diese Verknüpfung über die Bezeichnung durch den Zusatz Vorfall für Sicherheitsrelevantes Ereignis sichtbar. Im Sicherheitsvorfall wird Ihnen im Reiter Ursache der Hinweis auf das verknüpfte sicherheitsrelevante Ereignis gegeben.

Am Vorfall kann ebenfalls ein bereits bestehendes Sicherheitsrelevantes Ereignis per Button(1) verknüpft werden.