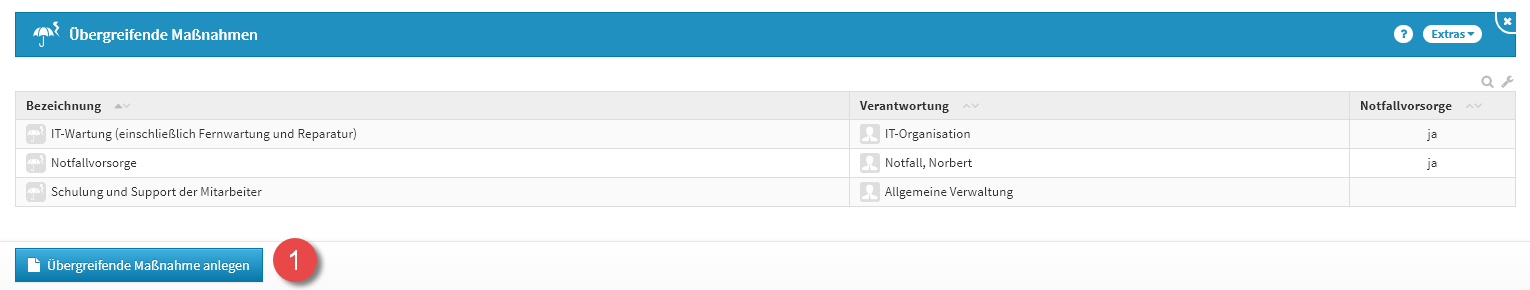

In dieser Übersicht werden die Übergreifenden Maßnahmen, deren Verantwortung und die Notwendigkeit der Notfallvorsorge angezeigt. Es ist möglich, aus der Übersicht heraus per Button(1) neue übergreifende Maßnahmen anzulegen.

Abbildung: Übersicht Übergreifende Maßnahmen

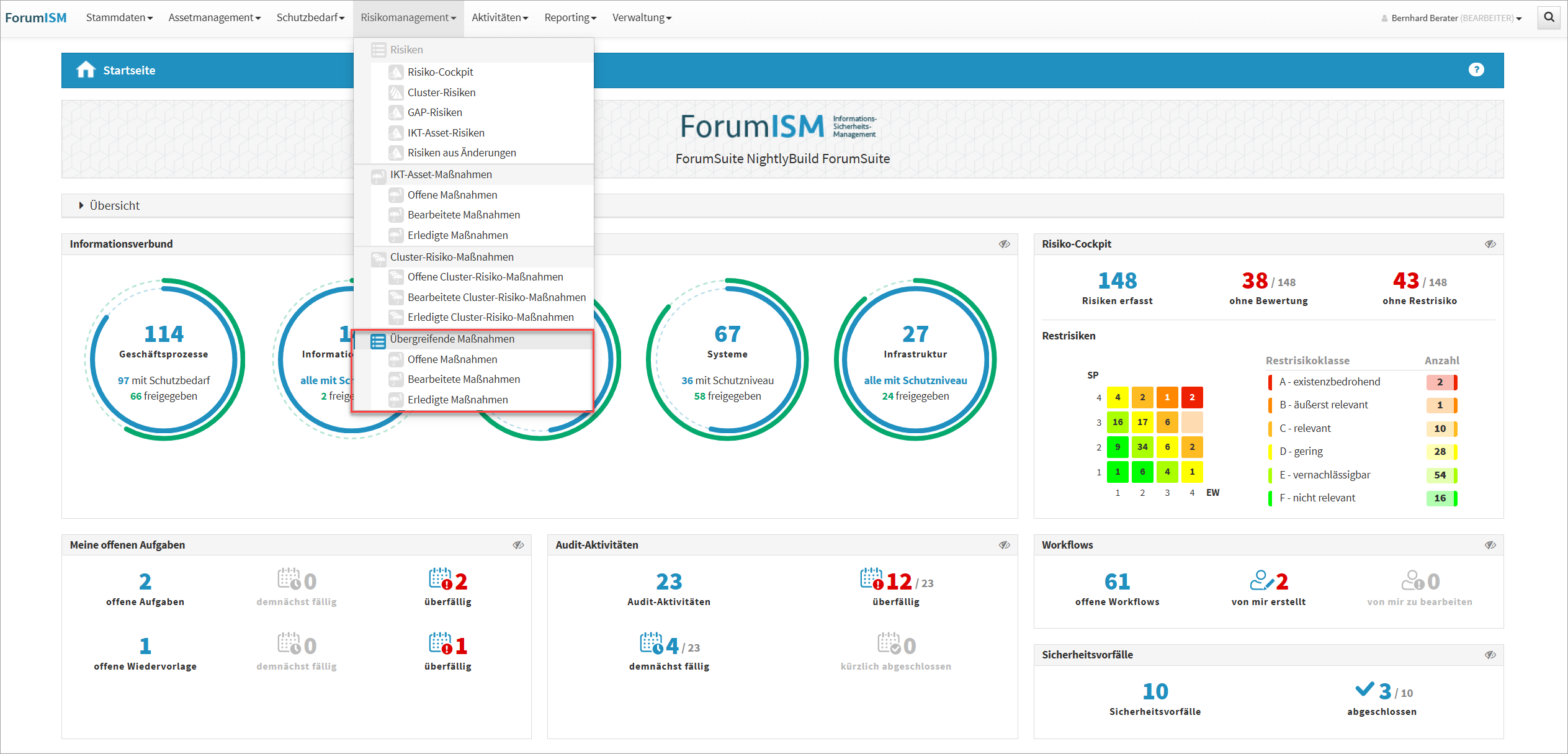

Durch Öffnen eines Untermenüs Offene Maßnahmen, Bearbeitete Maßnahmen oder Erledigte Maßnahmen können die übergreifenden Maßnahmen entsprechend gefiltert angezeigt werden.

Abbildung: Übergreifende Maßnahmen und Unterpunkte

Allgemeine Informationen

Es ist sinnvoll, beim Aufbau des IT-Schutzes zunächst die Maßnahmen zu erarbeiten und umzusetzen, die auf alle oder auf eine Gruppe von IKT-Assets zutreffen. Zu diesen Maßnahmen gehören Standardmaßnahmen gegen bekannte Bedrohungen. Die übergreifenden Maßnahmen stellen den Basisschutz dar. Zu diesen Maßnahmen gehören beispielsweise:

-

Richtlinien für die Mitarbeiter,

-

Organisatorische Regelungen,

-

Virenschutzkonzept,

-

Datensicherungskonzept,

-

Regelungen zum Umgang mit Datenträgern,

-

Regelungen zum Umgang mit individueller Datenhaltung,

-

Verschlüsselungskonzept,

-

Regelungen für den Datenaustausch,

-

Regelungen für Eigenentwicklungen,

-

Maßnahmen für einen angemessenen Schutz der IT-Infrastruktur,

-

Vorschläge für Vertragsgestaltungen (Aspekt der IT-Sicherheit).

Anlegen von Übergreifenden Maßnahmen

Dokumenteinträge in den Ansichten von „Übergreifende Maßnahmen“ werden als „Maßnahmendokumente“ bezeichnet. Sie definieren und beschreiben Maßnahmen und ihren Umsetzungsstand. Zum Anlegen einer neuen Übergreifenden Maßnahme nutzen Sie bitte die Schaltfläche Übergreifende Maßnahme anlegen(1).

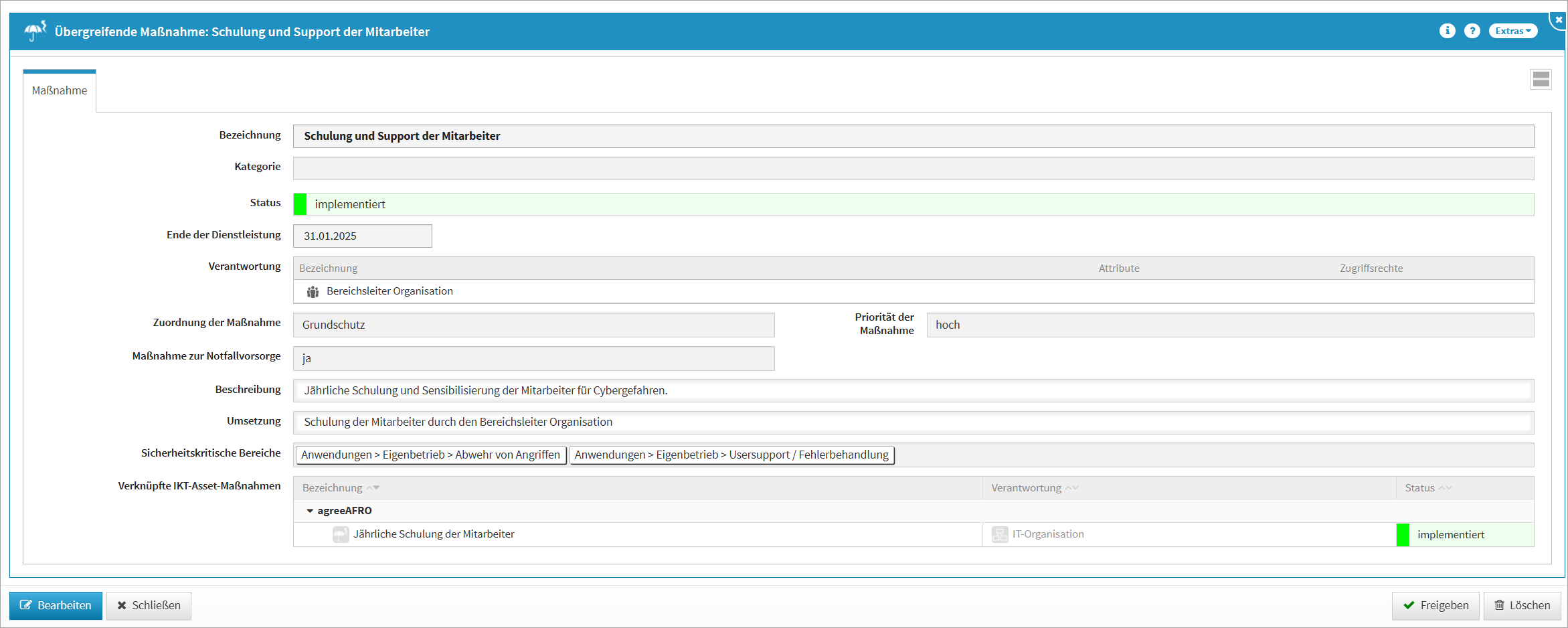

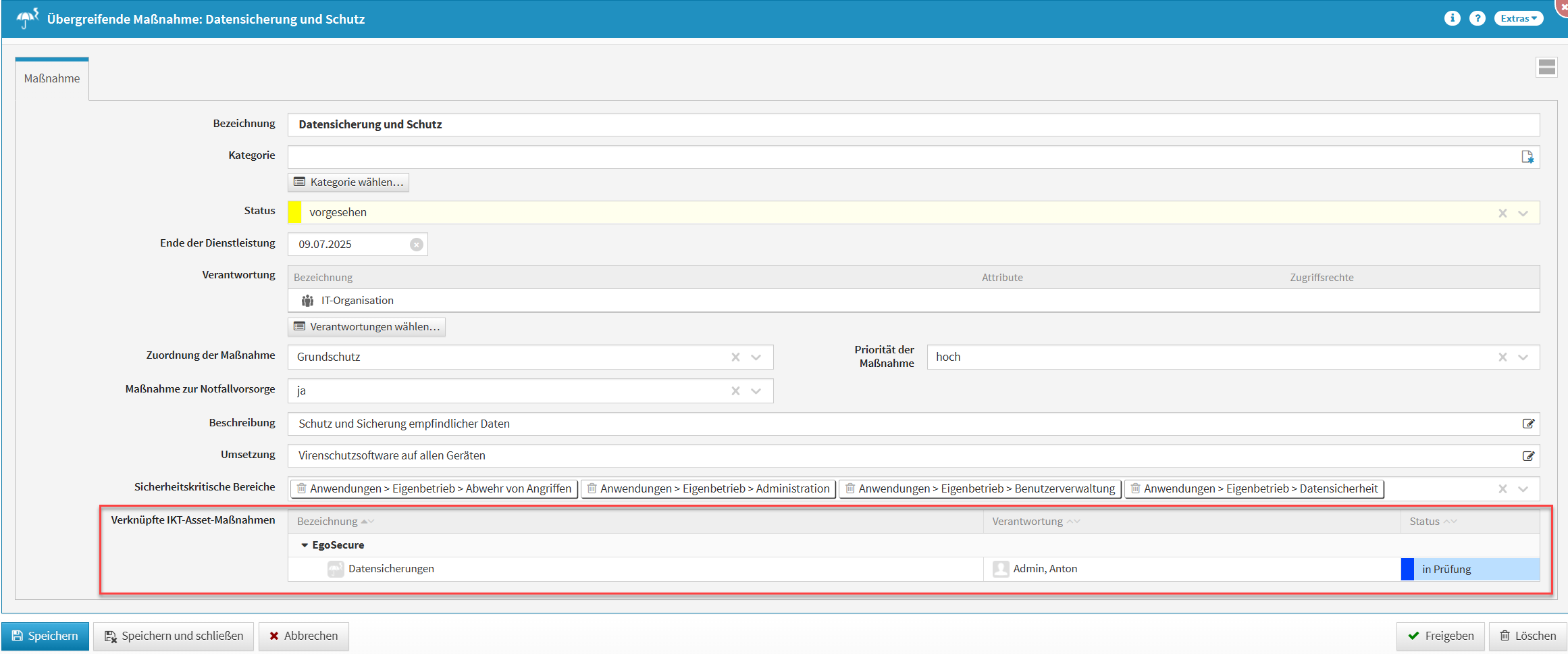

Maßnahme

Bei der Erstellung bzw. der Bearbeitung einer Übergreifenden Maßnahme können verschiedene Eingaben getätigt und Verknüpfungen vorgenommen werden. Eine Maßnahme wird üblicherweise mit der Verantwortung verknüpft, welche für diese Maßnahme zuständig ist. Bitte geben Sie eine aussagekräftige Bezeichnung für die Maßnahme an, um Ihnen die spätere Zuordnung bzw. Suche zu erleichtern.

Ordnen Sie die Maßnahme dem „Grundschutz“ oder dem „Erweiterten Schutz“ zu und bestimmen Sie ggf. die Prioritätsstufe der Maßnahme („niedrig“, „mittel“ oder „hoch“).

Bestimmen Sie, ob die vorliegende Maßnahme der Notfallvorsorge dient. Bei Zuordnung der Maßnahme zur Notfallvorsorge, wird das Dokument ab sofort auch in der Ansicht „Notfallhandbuch > Notfallvorsorge“ angezeigt.

Abbildung: Übergreifende Maßnahme anlegen

Definieren Sie die SOLL-Beschreibung, d.h. die IT-Sicherheitsziele, die mit der Maßnahme erreicht werden sollen (=Maßnahmenbeschreibung). Führen Sie anschließend die Maßnahmenumsetzung durch und dokumentieren Sie die Lösung im Feld „Umsetzung“.

Verknüpfung von sicherheitskritischen Bereichen

Für IT-Schutzobjekte gibt es verschiedene Bereiche, die im Aufgabenbereich des Unternehmens oder eines externen Dienstleisters liegen können. Um nicht für jedes IKT-Asset einzeln die immer gleichen Maßnahmen anlegen zu müssen, wurde die Möglichkeit geschaffen, diese Bereiche mit übergreifenden Maßnahmen zu verbinden. Diese werden dann automatisch mit den IKT-Assets verknüpft, bei denen der betreffende sicherheitskritische Bereich im Verantwortungsbereich des Unternehmens liegt.

Abbildung: Beispiel Übergreifende Maßnahme

Verknüpfte Schutzobjektmaßnahmen

Die verknüpften IKT-Asset-Maßnahmen können in den jeweiligen Maßnahmen (IKT-Asset-Maßnahmen) verknüpft werden, nicht in der Übergreifenden Maßnahme selbst.